-Метки

-Рубрики

- СЕРИАЛЫ РУССКИЕ (150)

- ФИЛЬМЫ РУССКИЕ! (111)

- ЦЕЛИТЕЛЬНЫЕ СЕКРЕТЫ. НАРОДНАЯ МЕДИЦИНА. (93)

- ПОЛИТИКА! ГЛОБАЛИЗАЦИЯ! УЖАСЫ! (88)

- КОВИД-19 в ЛАТВИИ-ЕС 2021 (9)

- РУССКАЯ ИСТОРИЯ (79)

- ЖАЛОБЫ. SUDZIBAS. IERIEDNI. (71)

- ВЕДЬМЫ! КОЛДУНЫ! ВОЛХВЫ! МАГИЯ! (67)

- СОЛНЫШКА_ РА. SAULITE- RA. (63)

- ПОЛЕЗНОЕ! РАЗНОЕ! (59)

- КАЛЕНДАРЬ.ЛУННЫЕ ДНИ.ПРИМЕТЫ. (2)

- ЮМОР! ХОХМЫ! ПРИКОЛЫ! (57)

- РАЗВЕДКА! СПЕЦНАЗ! ЕДИНОБОРСТВА! (57)

- КНИГИ РУССКИЕ! GRAMATAS. (38)

- ВИДЕО-РОЛИКИ с YOUTUBE.COM и RUTUBE.RU! (35)

- АМЕРИКАНСКИЕ ФИЛЬМЫ! ЗВЁЗДЫ ГОЛЛИВУДА! (33)

- ПОИСК РАБОТЫ. DARBS. JOBS. (24)

- РУССКАЯ ВЕРА! РУССКИЕ БОГИ! (24)

- ПРОГРАММЫ! SOFT! УСТАНОВКА! УДАЛЕНИЕ! (23)

- ЭРОТИКА! СЕКС СОВЕТЫ! (20)

- БЕСПЛАТНО! ДАРОМ! ХАЛЯВА! (19)

- РУССКАЯ МУЗЫКА (16)

- ВИДЕО-УРОКИ ! APMACIBA. (13)

- ФИЛЬМЫ! КИНО! ВИДЕО! (13)

- ИГРЫ. ФОТО. ТОПЫ. ХЛАМ. (12)

- РАСКРУТКА-САЙТА или БЛОГА! (10)

- ПУТЕШЕСТВИЯ.ДЕШЕВЫЕ БИЛЕТЫ. (7)

- Игры.Стукачи.Подонки.Трусы. (4)

-Цитатник

Целительные секреты Степана Байдужего. Часть1. Целительн...

Волшебная Вода 6-7 13-14 18-19 января , Водосвет,Водокрес,Водосвятие - (0)Крещение водой, привязано к природному явлению, которое происходит по закону Единого Творца и, в это...

ВОДО_КРЕС или ВОДО_СВЕТ 19 Января Славянский Праздник с 10.000 Историей - (0)Славянский праздник Водосвет-ВОДОКРЕС 19 января этот день славяне отмечали праздник Водосвет. С...

ЦЕЛИТЕЛЬНЫЕ СЕКРЕТЫ:КАК ПРАВИЛЬНО ОТМЕЧАТЬ пРАздник КУПАЛЫ 7 Июля 2018 года? - (1)КАК ПРАВИЛЬНО ОТМЕЧАТЬ ПРАЗДНИК ИВАНА КУПАЛЫ? Огонь и вода остаются главными ат...

КАК УЗНАТЬ СВОЙ НОМЕР СОЛНЦА? ГАДАНИЕ СОЛНЦА? СОЛНЫШКА РА? СЫН СОЛНЦА? - (0)РАСКРОЙТЕ СВОЙ НОМЕР СОЛНЦА - ГОРОСКОП РАСКРОЙТЕ СВОЙ НОМЕР СОЛНЦА: ОН УКАЗЫВАЕТ НА ЯДРО ТОГО,...

-Ссылки

СЛАВЯНСКИЕ ЛУЧШИЕ ВИДЕОРОЛИКИ на ТЕМЫ ВЫСШИХ ЗНАНИЙ,ВЕД,МАГИИ,КОЛДОВСТВА! - (0)

Что не Имеет ПРАВА ДЕЛАТЬ ОХРАННИК в МАГАЗИНЕ? - (0)

КАК НАЗЫВАЮТСЯ РОДСТВЕННИКИ. РУССКИЙ БЛОГ. - (0)

КАК СТАТЬ КОЛДУНОМ , ВЕДЬМОЙ , МАГОМ , ВОЛХВОМ? ИМЕНА РУССКИЕ. - (0)

БОРОДА и ДЛИННЫЕ ВОЛОСЫ-СЕКРЕТ ПОБЕДЫ РУСОВ. ИМЕНА РУССКИЕ. - (0)

-Фотоальбом

- Славянские Боги

- 14:08 17.02.2015

- Фотографий: 20

- ЮМОР

- 18:25 12.05.2013

- Фотографий: 20

- РУССКИЙ

- 18:07 12.05.2013

- Фотографий: 20

-Поиск по дневнику

-Подписка по e-mail

-Статистика

Серия сообщений "ПРОГРАММЫ! SOFT! УСТАНОВКА! УДАЛЕНИЕ!":Выбрана рубрика ПРОГРАММЫ! SOFT! УСТАНОВКА! УДАЛЕНИЕ!.

Часть 1 - БЕСПЛАТНО-СКАЧАТЬ ПРОГРАММЫ! СКАЧАТЬ ПРОГРАММЫ_БЕСПЛАТНО с ОФИЦАЛЬНЫХ САЙТОВ РАЗРАБОТЧИКОВ! ALL SOFT-FREE!

Часть 2 - БЕСПЛАТНО-УСТАНОВКА ПРОГРАММ. ПРАВИЛЬНОЕ СКАЧИВАНИЕ и УСТАНОВКА ПРОГРАММ-FREE.ПРОГРАММЫ с САЙТА РАЗРАБОТЧИКА..БЕСПЛАТНО-ВСЕ_BOGATIR-GEROJ@BLOGSPOT.COM

Часть 3 - УДАЛЕНИЕ АНТИВИРУСНИКОВ-ПРАВИЛЬНая...ИНСТРУКЦИЯ с САЙТА РАЗРАБОТЧИКА ...АНТИВИРУСНОЙ ПРОГРАММЫ!

Часть 4 - ЧТО ТАКОЕ IP AДРЕС? КАК ОПРЕДЕЛИТЬ IP АДРЕС! КНОПКА для ОПРЕДЕЛЕНИЯ ВАШЕГО IP!

Часть 5 - ПЕРЕУСТАНОВКА СИСТЕМЫ WINDOWS XP SP3 2009 ЧАСТЬ 1,2,3,4,5 на YANDEX.VIDEO.RU и RUTUBE.RU!

Часть 6 - ПЕРЕУСТАНОВКА СИСТЕМЫ! СНОС СИСТЕМЫ! ПЕРВЫЕ ШАГИ ПОСЛЕ ПЕРЕУСТАНОВКИ СИСТЕМЫ!

Часть 7 - ХАКЕР-ТЕСТИРУЕТ АНТИВИРУСЫ! САМЫЕ ОПАСНЫЕ ВИРУСЫ-ИНТЕРНЕТА! ТЕСТ-NOD 32,KASPERSKY,Dr. WEB,AVAST,AVIRA,AVG.

Часть 8 - БРАУЗЕР TOR! ПОВЫШЕННАЯ БЕЗОПАСТНОСТЬ_ПОЛЬЗОВАТЕЛЯ в СЕТИ!

Часть 9 - УДАЛЕНИЕ СЛЕДОВ ВАШЕЙ ДЕЯТЕЛЬНОСТИ из ИНТЕРНЕТ_ПОИСКА! КАК УДАЛИТЬ СЛЕДЫ МОЕЙ АКТИВНОСТИ в ИНТЕРНЕТЕ?

Часть 10 - ГОВОРЯЩИЙ ПЕРЕВОДЧИК САЙТОВ! ПЕРЕВОДЧИК САЙТОВ! ПРОГРАММЫ для СЛЕПЫХ!

Часть 11 - БРАУЗЕР-GOOGLE CHROME_7 (CTVM) СЕМЬ ПОЛЕЗНЫХ ФУНКЦИЙ! ГУГЛ ХРОМ-7 СКРЫТЫХ ВОЗМОЖНОСТЕЙ!

Часть 12 - ЛУЧШИЕ ПРОГРАММЫ-БЫСТРАЯ УСТАНОВКА! ПРОГРАММЫ ВСЕ ЛУЧШИЕ_УСТАНАВЛИВАЕМ МНГНОВЕННО!

Часть 13 - КАК СКАЧАТЬ с ЮТУБА? YOUTUBE-КАК СКАЧИВАТЬ ВИДЕО-РОЛИКИ? СКАЧАТЬ ВИДЕО с YOUTUBE.COM,V KONTAKTE?MAIL.RU,RUTUBE.RU???

Часть 14 - МУЗЫКА,ФИЛЬМЫ,ПРОГРАММЫ-СКАЧАТЬ БЕСПЛАТНО! ГДЕ БЕСПЛАТНО СКАЧАТЬ_МУЗЫКУ_ВИДЕО?

Часть 15 - КАК УДАЛИТЬ ПРОГРАММУ? КАК УДАЛЯТЬ ПРОГРАММЫ ? ЧИСТОЕ УДАЛЕНИЕ ПРОГРАММ с REVOUNISTALLER.PRO?

Часть 16 - ВИРТУАЛЬНАЯ ОПЕРАЦИООНАЯ СИСТЕМА-что ЭТО? ВИРТУАЛЬНАЯ МАШИНА что ЭТО? ВИРТУАЛЬНАЯ МАШИНА для ЧЕГО ОНА НУЖНА?

Часть 17 - АНТИВИРУС-ЛУЧШИЙ АНТИВИРУС! АНТИВИРУСЫ для ЧЕГО НУЖНЫ? COMODO FIREWALL ANTIVIRUS-СКАЧАТЬ БЕСПЛАТНО!

Часть 18 - IP АДРЕС-КАК ПОМЕНЯТЬ? КАК ИЗМЕНИТЬ -IP АДРЕС? IMEI-ЧТО ЭТО ТАКОЕ? ДЛЯ ЧЕГО НУЖЕН IMEI?

Часть 19 - БЕСПЛАТНО-СКАЧАТЬ ПРОГРАММЫ! СКАЧАТЬ ПРОГРАММЫ-БЕСПЛАТНО! FREE SOFT! SOFT FREE!

Часть 20 - ЛУЧШИЙ ИНТЕРНЕТ БРАУЗЕР 2011! ЛУЧШИЙ БРАУЗЕР 2012! ЛУЧШИЙ ИНТЕРНЕТ БРАУЗЕР ANDROID!palemoon-15.2-installer.exe

Часть 21 - ЛУЧШАЯ ОПТИМИЗАЦИЯ СИСТЕМЫ! ЧИСТКА КОМПЬЮТЕРА от НЕНУЖНЫХ ФАЙЛОВ! asc-setup.exe

Часть 22 - SONY ERICSSON-MyPhoneExplorer ПРОГРАММА синхронизации ТЕЛЕФОНА с ПК.

Часть 23 - ХАКЕРЫ ВЗЛОМАЛИ 5 млн. ПОЧТЫ GMAIL.RU , YANDEX.RU , MAIL.RU.

Другие рубрики в этом дневнике: ЮМОР! ХОХМЫ! ПРИКОЛЫ!(57), ЭРОТИКА! СЕКС СОВЕТЫ!(20), ЦЕЛИТЕЛЬНЫЕ СЕКРЕТЫ. НАРОДНАЯ МЕДИЦИНА.(93), ФИЛЬМЫ! КИНО! ВИДЕО!(13), СОЛНЫШКА_ РА. SAULITE- RA.(63), СЕРИАЛЫ РУССКИЕ(150), РУССКАЯ МУЗЫКА(16), РУССКАЯ ИСТОРИЯ(79), РУССКАЯ ВЕРА! РУССКИЕ БОГИ!(24), РАСКРУТКА-САЙТА или БЛОГА!(10), РАЗВЕДКА! СПЕЦНАЗ! ЕДИНОБОРСТВА!(57), ПУТЕШЕСТВИЯ.ДЕШЕВЫЕ БИЛЕТЫ.(7), ПОЛИТИКА! ГЛОБАЛИЗАЦИЯ! УЖАСЫ!(88), ПОЛЕЗНОЕ! РАЗНОЕ!(59), ПОИСК РАБОТЫ. DARBS. JOBS.(24), КНИГИ РУССКИЕ! GRAMATAS.(38), Игры.Стукачи.Подонки.Трусы.(4), ИГРЫ. ФОТО. ТОПЫ. ХЛАМ.(12), ЖАЛОБЫ. SUDZIBAS. IERIEDNI.(71), ВИДЕО-УРОКИ ! APMACIBA.(13), ВИДЕО-РОЛИКИ с YOUTUBE.COM и RUTUBE.RU!(35), ВЕДЬМЫ! КОЛДУНЫ! ВОЛХВЫ! МАГИЯ!(67), БЕСПЛАТНО! ДАРОМ! ХАЛЯВА!(19), АМЕРИКАНСКИЕ ФИЛЬМЫ! ЗВЁЗДЫ ГОЛЛИВУДА!(33)

БЕСПЛАТНО-СКАЧАТЬ ПРОГРАММЫ! СКАЧАТЬ ПРОГРАММЫ_БЕСПЛАТНО с ОФИЦАЛЬНЫХ САЙТОВ РАЗРАБОТЧИКОВ! ALL SOFT-FREE! |

Дневник |

БРАУЗЕРЫ

1. GOOGLE HROME HTTP://WWW.GOOGLE.LV/INTL/RU/OPTIONS/

2. MIKROSOFT EXPLORER HTTP://WINDOWS.MICROSOFT.COM/RU-RU/WINDOWS/PRODUCTS

3. OPERA HTTP://WWW.OPERA.COM/PRODUCTS/

4. MOZILLA FIREFOX HTTP://WWW.MOZILLA.ORG/EN-US/PROJECTS/

5. SAFARI HTTP://WWW.APPLE.COM/SAFARI/

АНТИВИРУСЫ

1. NOD 32 HTTP://WWW.ESET.COM/

2 KASPERSKIJ HTTP://WWW.KASPERSKY.COM/

3. DOKTOR WEB HTTP://WWW.DRWEB.COM/

4. AVAST HTTP://WWW.AVAST.COM/RU-RU/INDEX

5. AVIRA HTTP://WWW.AVIRA.COM/EN/AVIRA-FREE-ANTIVIRUS

ОПЕРАЦИОННЫЕ СИСТЕМЫ

1. WINDOWS VISTA, W XP, W 7, W8 HTTP://WWW.MICROSOFT.COM/RU-RU/DEFAULT.ASPX

2.LINUX HTTPS://WWW.LINUX.COM/DIRECTORY

3.MAKINTOCH HTTP://WWW.APPLE.COM/RU/MACOSX/

4. UBUNTU HTTP://WWW.UBUNTU.COM/

5. BOLGENS HTTP://WWW.FILEBASE.WS/TORRENTS/SOFTWARE/115166/

ДРАЙВЕРЫ

1. DRIVER PACK SOLUTION HTTP://DRP.SU/RU/

2. NVIDIA HTTP://WWW.NVIDIA.COM/CONTENT/GLOBAL/GLOBAL.PHP

3. JAVA HTTP://WWW.ORACLE.COM/INDEX.HTML

4. LOGITECH HTTP://WWW.LOGITECH.COM/LV-LV/HOME

5. SPECIALIST DRIVER HTTP://WWW.FILEBASE.WS/USERDETAILS.PHP?ID=3446

ОБЩЕНИЕ В ИНТЕРНЕТЕ

1. SKYPE HTTP://WWW.SKYPE.COM/INTL/EN/HOME

2. ICQ HTTP://WWW.ICQ.COM/DOWNLOAD/ICQ/RU

3. MAIL.RU AGENT HTTP://AGENT.MAIL.RU/

4. GOOGLE TALK HTTP://WWW.GOOGLE.COM/TALK/

5. YAHOO! MESENGER HTTP://MESSENGER.YAHOO.COM/

ДЕИНСТАЛЯТОРЫ (ОПТИМИЗАТОРЫ)

1. REVO UNISTALLER PRO HTTP://WWW.REVOUNINSTALLER.COM/

2.ADVANCED SYSTEM CARE FREE5 HTTP://WWW.IOBIT.COM/ADVANCEDSYSTEMCAREPER.HTML

3. CCLEANER HTTP://WWW.PIRIFORM.COM/CCLEANER

4. UNLOCKER HTTP://UNLOCKER.COM/

5. ASHAPOO WIN OPTIMIZER HTTP://WWW.ASHAMPOO.COM/EN/USD

AUDIO-VIDEO ПРОГРАММЫ

1. MPSTAR HTTP://WWW.MPCSTAR.COM/

2. DIVX TEAM HTTP://WWW.DIVX.COM/

3. JET ADIO HTTP://WWW.COWONAMERICA.COM/

4. CD BURNER XP HTTP://WWW.CDBURNERXP.SE/

5. IMG BURN HTTP://WWW.IMGBURN.COM/

РЕДАКТОРЫ

1. ADOBE READER HTTP://WWW.ADOBE.COM/

2. FOXIT READER HTTP://WWW.FOXITSOFTWARE.COM/

3. PICASA HTTP://PICASA.GOOGLE.COM/

4. FREE DONLOAD MANAGER HTTP://WWW.FREEDOWNLOADMANAGER.ORG/

5. OPEN OFFICE ORG HTTP://WWW.OPENOFFICE.ORG/

РАЗНОЕ

1. BITCOMET HTTP://WWW.BITCOMET.COM/

2. WIN RAR HTTP://WWW.RARSOFT.COM/

3. GOOGLE EARTH HTTP://WWW.GOOGLE.COM/EARTH/INDEX.HTML

4. DAEMON TOOLS HTTP://WWW.DAEMON-TOOLS.CC/ENG/HOME

5. PARAGON HTTP://WWW.PARAGON.RU/

HTTP://WWW.FILEBASE.WS/TORRENTS/SOFTWARE/39933/

6. VIRTUAL BOX HTTPS://WWW.VIRTUALBOX.ORG/

7. TEAM VIEWER HTTP://WWW.TEAMVIEWER.COM/RU/INDEX.ASPX

8. EVEREST (AIDA 64 ) HTTP://WWW.LAVALYS.COM/

9. EVERNOTE HTTPS://WWW.EVERNOTE.COM/ABOUT/INTL/RU/DOWNLOAD/

10. MICROSOFT OFFICE HTTP://WWW.FILEBASE.WS/TORRENTS/SOFTWARE/111283/

БЕСПЛАТНЫЕ ПРОГРАММЫ С САЙТОВ РАЗРАБОТЧИКОВ ....ЛУЧШЕ ИСКАТЬ ЗДЕСЬ:

1. БЕСПЛАТНО-ВСЕ

HTTP://BOGATIR-GEROJ.BLOGSPOT.COM/ ИЛИHTTP://XALAVA.TK/

ЗАХОДИТЕ НА САЙТ (ЛЮБОЙ,ЭТО ОДНО И ТОЖЕ) И СМОТРИТЕ НАПРАВО НА АВАТАРКИ...СЧИТАЕТЕ СВЕРХУ ВНИЗ(

АВАТАРКИ)...НАЧИНАЯ С 9 НАЧНУТСЯ ПРОГРАММЫ С САЙТОВ РАЗРАБОТЧИКОВ! КЛИКАЕТЕ ПО ЛЮБОЙ НУЖНОЙ И СПОКОЙНО СКАЧИВАЕТЕ! ПРОГРАММЫ РАСКИДАНЫ ВЕЗДЕ! ПРОСТО ПОИЩИТЕ...ИЛИ СПРАВА ИЛИ СЛЕВА...ЧИТАЙТЕ НАДПИСИ НАД АВАТАРКАМИ! ЕСЛИ КАКОЙ-ТО НЕТ...НАПИШИТЕ МНЕ ..Я ПОСТАВЛЮ!

2. КЛУБ БЕСПЛАТНЫХ ПРОГРАММ

HTTP://CLUBS.YA.RU/LEGAL-SOFT/ . СДЕЛАЙТЕ ПОЧТОВЫЙ ЯЩИК НА ЯНДЕКСЕ...И БУДЕТЕ ЗАХОДИТЬ ТУДА ...КОГДА-УГОДНО! HTTP://MAIL.YANDEX.RU/

3. СТАМИНА HTTP://STAMINA.RU/BLOG/PROGRAMS

4. BITCOMET ИЛИ APPHIT HTTP://APPHIT.COM/

|

Метки: бесплатно бесплатно все халява даром программы бесплатно soft free free программы скачать антивирусы удаление программ установка программ полезное |

БЕСПЛАТНО-УСТАНОВКА ПРОГРАММ. ПРАВИЛЬНОЕ СКАЧИВАНИЕ и УСТАНОВКА ПРОГРАММ-FREE.ПРОГРАММЫ с САЙТА РАЗРАБОТЧИКА..БЕСПЛАТНО-ВСЕ_BOGATIR-GEROJ@BLOGSPOT.COM |

Дневник |

ВСЕМ ЗДОРОВЬЯ,СЧАСТЬЯ И УЛЫБОК!

ОТКАТ СИСТЕМЫ-ЭТО ГЛАВНОЕ что ВАМ НУЖНО----ОБЯЗАТЕЛЬНО ЗАПОМНИТЬ!

Когда начинаете в своём компьютере делать что-то ...ОПАСНОЕ...или то ЧТО НИКОГДА до этого не делали...СДЕЛАЙТЕ ОТКАТ СИСТЕМЫ (ТОЧКА ВОССТАНОВЛЕНИЯ на время НАЧАЛА Ваших Действий с Компом!) ПУТЬ---Пуск-Все программы-Стандартные-Служебные-Восстановление системы-Создать точку восстановления...Поставьте галочку...Нажмите далее...Напишите в пустой графе...ПРИМЕР 8 АПРЕЛЯ ВСЁ ХОРОШО!...далее Кликаете-Создать...Кликаете-Закрыть.

Если что-то пошло не так...ОТКАТЫВАЕТЕ СИСТЕМУ. Точки восстановления ЖЕЛАТЕЛЬНО ДЕЛАТЬ не РЕЖЕ 1 Раза в 3 Дня!

ОТКАТ СИСТЕМЫ...ВСЕ то же Самое до ...СОЗДАТЬ ТОЧКУ ВОССТАНОВЛЕНИЯ...Делаете Галочку ...ВОССТАНОВЛЕНИЕ БОЛЕЕ РАННЕГО СОСТОЯНИЯ-Кликаете-Выбираете в Календаре точку(ТОЧКИ ОТМЕЧЕНЫ ТЁМНЫМ ЦВЕТОМ)-Кликаете-Далее-Кликаете..Всё ..дальше НИЧЕГО НЕ ТРОГАЙТЕ ...Может занять

до 30 Минут...Сходите пивка попейте..НЕ ТРОГАЙТЕ КОМП! КОГДА КОМП ЗАКОНЧИТ...Перезагрузитесь-ВСЁ!

Если не сильно нагадили ...Всё заработает! В Противном случае...Придеться...СНОСИТЬ СИСТЕМУ!

Об этом напишу в Другой раз!

1. САМОЕ ПЕРВОЕ НУЖНО СДЕЛАТЬ ПАПКУ НА РАБОЧЕМ СТОЛЕ_ПРОГРАММЫ_ДЛЯ ЭТОГО_НУЖНО ПРОИЗВЕСТИ СЛЕДУЮЩИЕ ДЕЙСТВИЯ! МЫШКА-ПРАВАЯ КНОПКА-ПО РАБОЧЕМУ СТОЛУ (ЭКРАН МОНИТОРА)-КЛИКНУТЬ...СОЗДАТЬ-ПАПКА-НАПИСАТЬ ПРОГРАММЫ-ПЕРЕТАЩИТЬ В УДОБНОЕ МЕСТО(НАЖАТЬ ПРАВОЙ-УДЕРЖИВАТЬ-ПЕРЕТАЩИТЬ В НУЖНОЕ МЕСТО-ОТПУСТИТЬ) ВСЁ!

2. ОПРЕДЕЛИТЬСЯ ОТКУДА БУДЕМ СКАЧИВАТЬ ПРОГРАММЫ. НУ НАПРИМЕР:

www.google.com или http://www.microsoft.com/

3. СКАЧАЕМ БРАУЗЕР GOOGLE HROME C ОФИЦАЛЬНОГО САЙТА РАЗРАБОТЧИКА. ПОИСКОВИК ВАС ПЕРЕБРОСИТ ВЗАВИСИМОСТИ ОТ ВАШЕГО МЕСТАНАХОЖДЕНИЯ ИЛИHTTP://WWW.GOOGLE.LV/INTL/RU/OPTIONS/ ИЛИHTTP://WWW.GOOGLE.RU/INTL/RU/OPTIONS/ ИЛИ ВАШУ СТРАНУ. ТАК КАК ...БРАУЗЕРЫ ЧЁТКО ОТСЛЕЖИВАЮТ ВАШЕТОЧНОЕ МЕСТАНАХОЖДЕНИЕ.

Я БУДУ ОБЪЯСНЯТЬ ВСЁ ...ИСПОЛЬЗУЯ ..БРАУЗЕР ГУГЛ И ПОИСКОВИК GOOGLE. ХОТЯ САМ Я ПОЛЬЗУЮСЬ БРАУЗЕРАМИ_

SRWARE AIRON НА ОСНОВЕ GOOGLE HROME И MAHTHON НА ОСНОВЕ MIKROSOFT EXPLORER. ОНИ НАМНОГО БЫСТРЕЙ,ЛЕГЧЕ И НЕ СОБИРАЮТ О ПОЛЬЗОВАТЕЛЕ ИНФОРМАЦИЮ! ЕСЛИ КТО-ТО ХОЧЕТ ПОПРОБОВАТЬ_КАЧАЙТЕ С САЙТОВ РАЗРАБОТЧИКОВ_AIRONHTTP://WWW.SRWARE.NET/SOFTWARE_SRWARE_IRON_DOWNLOAD.PHP И MAHTHON

HTTP://RU.MAXTHON.COM/ . ПОЛЬЗУЙТЕСЬ НА ЗДОРОВЬЕ!

ВВОДИМ В ПОИСКОВОЕ ОКНО GOOOGLE.COM (МОЖЕТЕ МАЛЕНЬКИМИ БУКВАМИ)-ПОИСКОВИК ПЕРЕБРОСИТ ВАС НА САЙТ GOOGLE.... СМОТРИМ НАВЕРХ-ВИДИМ ЕЩЁ-КЛИКАЕМ ПО НЕМУ(ЛЕВОЙ КНОПКОЙ МЫШИ). ВИДИМ ...ВСЕ СЕРВИСЫ-КЛИКАЕМ. ВИДИМ GOOGLE CHROME-КЛИКАЕМ...ВИДИМ УСТАНОВИТЬ GOOGLE HROME-КЛИКАЕМ...ВИДИМ ПРИНЯТЬ И УСТАНОВИТЬ...ДАЛЬШЕ ВНИМАТЕЛЬНО!..УБИРАЕМ ОБЕ(2) ГАЛОЧКИ ИЗ КВАДРАТИКОВ (КАКОЙ БРАУЗЕР ПО УМОЛЧАНИЮ---РЕШАЕТ ХОЗЯИН, А НЕ СЛУГА!). КЛИКАЕМ ...ПРИНЯТЬ УСЛОВИЯ И УСТАНОВИТЬ. ДАЕТ НАМ ВЫБРАТЬ КУДА УСТАНОВИТЬ...ВЫБИРАЕМ-РАБОЧИЙ СТОЛ-ПАПКА (ПРОГРАММЫ)_КОТОРУЮ МЫ НЕДАВНО СДЕЛАЛИ.КЛИКАЕМ ПО ПАПКЕ ПРОГРАММЫ-ПОДТВЕРЖДАЕМ ВНИЗУ..СОХРАНИТЬ-ЖДЁМ ЗАКАЧКИ-ЗАКРЫВАЕМ БРАУЗЕР (КРАСНЫЙ КРЕСТИК ВВЕРХУ. ВСЁ СКАЧАЛИ ПРОГРАММУ , ИДЁМ УСТАНАВЛИВАТЬ.

4. НА РАБОЧЕМ СТОЛЕ НАХОДИМ ПАПКУ ...ПРОГРАММЫ-КЛИКАЕМ...ВИДИМ-CHROME SETUP...ТО ЕСТЬ УСТАНОВОЧНЫЙ ФАЙЛ EXE (У БОЛЬШИНСТВА...УСТАНОВОЧНЫХ ФАЙЛОВ-ОКОНЧАНИЕ (ЕХЕ)! КЛИКАЕМ-ПРАВОЙ-

ОТКРЫТЬ...ВЫПОЛНИТЬ-ЛЕВОЙ. ЖДЁМ СПОКОЙНО ПОКА ПРОГРАММА УСТАНОВИТЬСЯ НА КОМПЬЮТЕР! ДАЛЬШЕ...ДОЖДАЛИСЬ ОКОНЧАНИЯ УСТАНОВКИ ПРОГРАММЫ, ИДЁМ НАСТРАИВАТЬ САМ БРАУЗЕР GOOGLE HROME.

ОБЯЗАТЕЛЬНО ПОСЛЕ УСТАНОВКИ ПРОГРАММЫ ЕЁ НАСТРОИТЬ! АТО ОНА(ПРОГРАММА) ПОДАРКОВ НАПОДКИДЫВАЕТ ...САМИ НЕ РАДЫ БУДЕТЕ! СМОТРИМ НА ВЕРХ В УГЛ БРАУЗЕРА...ВИДИМ КЛЮЧ-КЛИКАЕМ...НАСТРОЙКИ-КЛИКАЕМ. ВЫБИРАЕМ СТАВИМ ГАЛОЧКИ...

ОСНОВНЫЕ...ВЕЗДЕ ГАЛОЧКИ. ПЕРСОНАЛЬНЫЕ...НИЧЕГО НЕ МЕНЯЕМ! ДОПОЛНИТЕЛЬНЫЕ...НАСТРОЙКА КОНТЕНТА И

ОЧИСТИТЬ ИСТОРИЮ-НАСТРАИВАЙТЕ НА СВОЙ ВКУС! УБЕРИТЕ САМУЮ НИЖНЮЮ ГАЛОЧКУ! РАСШИРЕНИЯ-ОЧЕНЬ ПОЛЕЗНАЯ ВЕЩЬ! ЕЩЁ РАСШИРЕНИЯ-КЛИКНИТЕ...ДАЛЬШЕ СОВЕТ ЛИЧНО МОЙ...В ПОИСКОВУЮ СТРОЧКУ НАПИШИТЕ...WEBMONEY.RU И ПОТОМ LIVINTERNET.RU. ТАМ 1 И 6 РАСШИРЕНИЙ. ОЧЕНЬ ПОЛЕЗНЫЕ! 1 И 1 (ОТЗЫВЫ О ВСЕХ САЙТАХ И СТАТИСТИКА ВСЕХ САЙТОВ! МНЕ ПОМОГАЮТ,НЕ ОБЯЗАТЕЛЬНО ВСЁ ВРЕМЯ ДЕРЖАТЬ ВКЛЮЧЕННЫМИ,ВКЛЮЧАЙТЕ ИХ КОГДА НУЖНЫ! ВСЁ САЙТ НАСТРОЕН,ПОЗДРАВЛЯЮ! ВСЕ САЙТЫ НУЖНО НАСТРАИВАТЬ!

5. МОЙ ЛИЧНЫЙ СОВЕТ: УБИРАЙТЕ ...ОБНОВЛЕНИЯ...ИЗ ВСЕХ ПРОГРАММ! ПОТОМУ ,ЧТО ЕСЛИ ПРОГРАММА "БЕСПЛАТНАЯ" ОНА ВСЁ ВРЕМЯ БУДЕТ ПРОСИТЬ УСТАНОВИТЬ ...ОБНОВЛЕНИЯ! КАК ТОЛЬКО УСТАНОВИТ...ПОТРЕБУЕТКУПИТЬ ЛИЦЕНЗИЮ ИЛИ СДЕЛАТЬ APGRADE (ОБНОВЛЕНИЕ). КАК УБРАТЬ ОБНОВЛЕНИЯ? ВСЕ ПРОГРАММЫ ПО УМОЛЧАНИЮ УСТАНАВЛИВАЮТЬСЯ В PROGRAM FILES НА ЖЕСТКОМ ДИСКЕ...ОБЫЧНО ЭТО ...ДИСК С.

ИДЁМ УБИРАТЬ ОБНОВЛЕНИЯ! ПУТЬ-РАБОЧИЙ СТОЛ-ПУСК ИЛИ РАБОЧИЙ СТОЛ-МОЙ КОМПЬЮТЕР...ЛОКАЛЬНЫЙ ДИСК С (ГДЕ У ВАС СИСТЕМА УСТАНОВЛЕНА)-PROGRAM FILES-ПАПКА GOGLE...КЛИКАЕМ-ОТКРЫВАЕМ ИЩЕМ ПАПКИ APDATA ИЛИ APGRADE ИЛИ 2 ЗЕЛЕНЫЕ СТРЕЛОЧКИ...ПО КРУГУ КРУТЯТЬСЯ...ПРАВОЙ КНОПКОЙ-УДАЛИТЬ-ВСЁ-ЗАКРЫВАЕМ.

ТОЛЬКО ОСТОРОЖНЕЙ С УДАЛЕНИЯМИ...ЕСЛИ НЕ УВЕРЕНЫ ЛУЧШЕ НЕ ТРОГАЙТЕ!

6. СМОТРИМ ЧТОБЫ НАШИ НОВЕНЬКИЕ НЕ ПРИСТРОИЛИСЬ В АВТОЗАПУСК! ДЛЯ ЭТОГО НАМ НУЖНЫ СЛЕДУЮЩИЕ ПРОГРАММЫ 1.HTTP://WWW.REVOUNINSTALLER.COM/ 2.HTTP://WWW.PIRIFORM.COM/CCLEANER 3.HTTP://WWW.IOBIT.COM/ADVANCEDSYSTEMCAREPER.HTML 1-ЛУЧШИЙ ДЕИНСТАЛЯТОР,ШПИОН И ЧИСТИЛЬЩИК. 2.

ЧИСТИЛЬЩИК И ШПИОН. 3. ОПТИМИЗАТОР,УДАЛЯТОР , ЧИСТИЛЬЩИК И ВАШ ЛИЧНЫЙ СТУКАЧ!

БЕСПЛАТЕН 30 ДНЕЙ, КОГДА ЛИЦЕНЗИЯ КОНЧАЕТСЯ ...УДАЛЯЕМ ЭТОЙ ПРОГОЙ 2 НАВЕРХУ И УСТАНАВЛИВАЕМ СНОВА

ИЛИ ЗАКАЧИВАЕМ ПАЛЁНУЮ ВЕРСИЮ С ЛЕВЫМ КЛЮЧОМ (У МЕНЯ ТАКАЯ СТОИТ,НЕ ЖАЛУЮСЬ)...ВОТ МОЖЕТЕ СЕБЕ

ТОЖЕ ЗАКАЧАТЬ...ИНСТРУКЦИЯ ТАМ НЕ СЛОЖНАЯ(ЗА 10 МИНУТ РАЗБЕРЕТЕСЬ!) ЗДЕСЬ...HTTP://WWW.FILEBASE.WS/TORRENTS/SOFTWARE/112686/ ПОЧЕМУ НАДО ЛИШНИЕ ИЗ ...АВТОЗАПУСКА УДАЛЯТЬ?

КОМПЬЮТЕР ДОЛЬШЕ ЗАГРУЖАЕТСЯ ПРИ ВКЛЮЧЕНИИ И МЕНЬШЕ ЗА ВАМИ ШПИОНЯТ!

СМОТРИМ С 1 ...С REVO. ПУТЬ...РАБОЧИЙ СТОЛ-ОТКРЫТЬ-МЕНЕДЖЕР АВТОЗАПУСКА...УБРАТЬ ГАЛОЧКИ! ЕСЛИ КТО-ТО ПРИСТРОИЛСЯ НА ХВОСТЕ- УДАЛИТЬ СРАЗУ! С СLEANER...РАБОЧИЙ СТОЛ-CLEANER-СЕРВИС-АВТОЗАГРУЗКА...ПРАВОЙ-УДАЛИТЬ ИЗ АВТОЗАПУСКА!

ПРОГРАММЫ ЛУЧШЕ УСТАНАВЛИВАТЬ СHTTP://WWW.REVOUNINSTALLER.COM/ ...ПОТОМ НЕ ПРИДЕТСЯ РЫСКАТЬ ПО ВСЕМУ REDGIT (ТАМ КЛЮЧИ ХРАНЯТСЯ)! КАК УСТАНАВЛИВАТЬ С REVO...ПУТЬ-ПАПКА ПРОГРАММЫ-ПРАВАЯ КНОПКА-УСТАНОВИТЬ С REVO.....И ДАЛЬШЕ....ОБЫЧНАЯ УСТАНОВКА! ПОСЛЕ НАСТРОЙКИ ВЫКЛЮЧИТЬ REVO-ВВЕРХУ КРУГ !ЛЕВОЙ)...ПОТОМ КРЕСТИК (ЛЕВОЙ)!

БЕСПЛАТНЫЕ ПРОГРАММЫ С САЙТОВ РАЗРАБОТЧИКОВ ....ЛУЧШЕ ИСКАТЬ ЗДЕСЬ:

1. БЕСПЛАТНО-ВСЕ

HTTP://BOGATIR-GEROJ.BLOGSPOT.COM/ ИЛИHTTP://XALAVA.TK/

ЗАХОДИТЕ НА САЙТ (ЛЮБОЙ,ЭТО ОДНО И ТОЖЕ) И СМОТРИТЕ НАПРАВО НА АВАТАРКИ...СЧИТАЕТЕ СВЕРХУ ВНИЗ(

АВАТАРКИ)...НАЧИНАЯ С 9 НАЧНУТСЯ ПРОГРАММЫ С САЙТОВ РАЗРАБОТЧИКОВ! КЛИКАЕТЕ ПО ЛЮБОЙ НУЖНОЙ И СПОКОЙНО СКАЧИВАЕТЕ! ПРОГРАММЫ РАСКИДАНЫ ВЕЗДЕ! ПРОСТО ПОИЩИТЕ...ИЛИ СПРАВА ИЛИ СЛЕВА...ЧИТАЙТЕ НАДПИСИ НАД АВАТАРКАМИ! ЕСЛИ КАКОЙ-ТО НЕТ...НАПИШИТЕ МНЕ ..Я ПОСТАВЛЮ!

2. КЛУБ БЕСПЛАТНЫХ ПРОГРАММ

HTTP://CLUBS.YA.RU/LEGAL-SOFT/ . СДЕЛАЙТЕ ПОЧТОВЫЙ ЯЩИК НА ЯНДЕКСЕ...И БУДЕТЕ ЗАХОДИТЬ ТУДА ...КОГДА-УГОДНО! HTTP://MAIL.YANDEX.RU/

3. СТАМИНА HTTP://STAMINA.RU/BLOG/PROGRAMS

4. BITCOMET ИЛИ APPHIT HTTP://APPHIT.COM/

5. ГЕРОЙ-ВОЛХВ или ПОБУД или АНТИХРИСТ http://geroj-volxv.ru/rubric/2259742/

| Рубрики: | БЕСПЛАТНО ! ХАЛЯВА ! ДАРОМ ! |

|

Метки: soft программы полезное разное бесплатно free антивирусы программы скачать free soft даром youtube.com rutube.ru программы бесплатно обменять валюту ру soft free |

УДАЛЕНИЕ АНТИВИРУСНИКОВ-ПРАВИЛЬНая...ИНСТРУКЦИЯ с САЙТА РАЗРАБОТЧИКА ...АНТИВИРУСНОЙ ПРОГРАММЫ! |

Дневник |

ПРИ УДАЛЕНИИ...АНТИВИРУСНОЙ ПРОГРАММЫ ВНИМАТЕЛЬНО...СМОТРИТЕ ИНСТРУКЦИЮ!

ЕСЛИ неУДАЧНО УДАЛИТЕ ПРИДЕТЬСЯ ...СНОСИТЬ СИСТЕМУ (ПЕРЕУСТАНАВЛИВАТЬ!) ![]()

ДЛЯ МЕНЯ ДОПУСТИМ САМОЕ ТЯЖЕЛОЕ БЫЛО СНЕСТИ...EMOTION BAR, BLuetooTH PLACES, U TORRENT , AVAST и AVG!

ПРОБЛЕМА ЗАКЛЮЧАЕТЬСЯ не в САМОМ УДАЛЕНИИ! ![]()

А В ТОМ ЧТО...оНа (программа) ОСТАВЛЯЕТ ПОСЛЕ СЕБЯ ХВОСТЫ...(ПО ЛЮБОМУ) ...КЛЮЧИ в REDEGIT! У![]() U TOrrENTA к ПРИМЕРУ 453 ключа В REDGIT !!!!! ПОЛНОСТЬЮ КЛЮЧИ СТИРАЮТЬСЯ...---ТОЛЬКО ПОСЛЕ ПЕРЕУСТАНОВКИ ...СИСТЕМЫ!

U TOrrENTA к ПРИМЕРУ 453 ключа В REDGIT !!!!! ПОЛНОСТЬЮ КЛЮЧИ СТИРАЮТЬСЯ...---ТОЛЬКО ПОСЛЕ ПЕРЕУСТАНОВКИ ...СИСТЕМЫ! ![]() Так что перед тем как установить самую простенькую ...программу ...10 раз подумайте! Нужна ли ...Она вам????

Так что перед тем как установить самую простенькую ...программу ...10 раз подумайте! Нужна ли ...Она вам???? ![]()

И ЕЩЕ...ЛЮБАЯ ПРОГА СЛИВАЕТ ИНФУ на ВАС ХОЗЯИНУ...То есть РАЗРАБОТЧИКУ ПРОГРАММЫ ! ![]() WINDOWS и INTERNET EXPLORER...в (АНБ)( агенство национальной безопастности Сша) ГЛАВНАЯ СПЕЦСЛУЖБА США...ЦРУ и 20 других разведслужб ...НАХОДЯТЬСЯ у НЕЁ ...в ПРЯМОМ ПОДЧИНЕНИИ!

WINDOWS и INTERNET EXPLORER...в (АНБ)( агенство национальной безопастности Сша) ГЛАВНАЯ СПЕЦСЛУЖБА США...ЦРУ и 20 других разведслужб ...НАХОДЯТЬСЯ у НЕЁ ...в ПРЯМОМ ПОДЧИНЕНИИ! ![]()

ТО ЕСТЬ МОЙ ДОРОГОЙ ДРУГ...КОГДА ВЫ ВКЛЮЧИЛИ...ИНТЕРНЕТ...ВЫ ПОТЯРЯЛИ ...право на личную Жизнь и Конфиденциальность ...Вашей Личной,Рабочей и Семейной информациии! ![]()

-

Удаления антивирусного программного обеспечения AVIRA

Инструкции на сайте Avira GmbH. -

Удаления антивирусного программного обеспечения AVG

Инструкции на сайте AVG Technologies. -

Удаления антивирусного программного обеспечения BitDeffender

Инструкции на сайте BITDEFENDER SRL. -

Удаления антивирусного программного обеспечения CA

Инструкции на сайте CA, Inc.. -

Удаления антивирусного программного обеспечения VIPRE

Инструкции на сайте Sunbelt Software, Inc.. -

Удаления антивирусного программного обеспечения eScan

Инструкции на сайте MicroWorld Technologies, Inc.. -

Удаления антивирусного программного обеспечения ESET

Инструкции на сайте ESET, LLC.. -

Удаления антивирусного программного обеспечения F-Secure

Инструкции на сайте F-Secure Corporation. -

Удаления антивирусного программного обеспечения F-Prot

Инструкции на сайте FRISK Software International. -

Удаления антивирусного программного обеспечения G DATA

Инструкции на сайте G Data Software AG. -

Удаления антивирусного программного обеспечения K7

Инструкции на сайте K7 Computing Pvt. Ltd.. -

Удаления антивирусного программного обеспечения Kaspersky

Инструкции на сайте Kaspersky Lab ZAO. -

Удаления антивирусного программного обеспечения Kingsoft

Инструкции на сайте Kingsoft Research. -

Удаления антивирусного программного обеспечения McAfee

Инструкции на сайте McAfee, Inc.. -

Удаления антивирусного программного обеспечения Outpost

Инструкции на сайте Agnitum Ltd.. -

Удаления антивирусного программного обеспечения Panda

Инструкции на сайте Panda Security, S.L.. -

Удаления антивирусного программного обеспечения Norton

Инструкции на сайте Symantec Corporation. -

Удаления антивирусного программного обеспечения Norman

Инструкции на сайте Norman ASA. -

Удаления антивирусного программного обеспечения Quick Heal

Инструкции на сайте Quick Heal Technologies (P) Ltd.. -

Удаления антивирусного программного обеспечения Sophos

Инструкции на сайте Sophos Ltd.. -

Удаления антивирусного программного обеспечения ThreatFire

Инструкции на сайте PC Tools Limited. -

Удаления антивирусного программного обеспечения TrendMicro

Инструкции на сайте Trend Micro Incorporated. -

Удаления антивирусного программного обеспечения WebRoot

Инструкции на сайте Webroot Software, Inc.. -

Удаления антивирусного программного обеспечения Windows Security Essentials

Инструкции на сайте Microsoft Corporation. -

Удаления антивирусного программного обеспечения Windows Live OneCare

Инструкции на сайте Microsoft Corporation. -

Удаления антивирусного программного обеспечения Zone Alarm

Инструкции на сайте Secure Tec Australasia Pty. Ltd..

Обратите внимание:

Типичное удаление из Панели управления в Windows в некоторых случаях может быть недостаточно. Некоторые записи могут быть сохранены в системе и препятствовать правильной установке avast! Большинство производителей предлагает специальные утилиты для полного удаления антивируса из системы. Если в указанных выше инструкциях есть возможность удалить антивирус с помощью утилиты, пожалуйста, используйте ее.

Более полно: http://www.avast.com/ru-ru/support

|

Метки: программы программы скачать бесплатно бесплатно скачать бесплатно все халява даром обменять валюту взять кредит soft soft free free |

ЧТО ТАКОЕ IP AДРЕС? КАК ОПРЕДЕЛИТЬ IP АДРЕС! КНОПКА для ОПРЕДЕЛЕНИЯ ВАШЕГО IP! |

Дневник |

ЧТО ТАКОЕ IP АДРЕС?

|

Метки: soft soft free free free soft программы программы скачать программы бесплатно бесплатно бесплатно скачать бесплатно все обменять валюту полезное разное ру |

ПЕРЕУСТАНОВКА СИСТЕМЫ WINDOWS XP SP3 2009 ЧАСТЬ 1,2,3,4,5 на YANDEX.VIDEO.RU и RUTUBE.RU! |

Дневник |

К СОЖАЛЕНИЮ я ТОГДА не ЗНАЛ как сделать ЦЕЛЫЙ РОЛИК!

ПОЭТОМУ получилось 5 РОЛИКОВ!

НУЖНО СМОТРЕТЬ по ОЧЕРЕДИ 1 2 3 4 5.

НА YOUTUBE.COM ОНИ ПРИНЯЛИ ТОЛЬКО 3 РОЛИКА из ПЯТИ!

ПОПОЗЖЕ Я НАПИШУ как ПЕРЕУСТАНАВЛИВАТЬ СИСТЕМУ ПРАВИЛЬНО!

ПОДНАБРАЛСЯ ОПЫТА!

ПЕРЕУСТАНОВКА СИСТЕМЫ на RUTUBE.RU

http://rutube.ru/journal/playlist.html?id=569371

ПЕРЕУСТАНОВКА СИСТЕМЫ на YANDEX.VIDEO.RU

http://video.yandex.ru/users/geroj82/collection/2/

ПЕРЕУСТАНОВКА СИСТЕМЫ на YOUTUBE.COM

http://www.youtube.com/watch?v=SjE5cuKl6eA&feature=plcp

и

http://www.youtube.com/watch?v=SjE5cuKl6eA&feature=plcp

В ПРИНЦИПЕ в ЮТУБЕ если нужно ПОСМОТРЕТЬ ДРУГОЙ ВАРИАНТ ПЕРЕУСТАНОВКИ

СМОТРИТЕ сбоку СПРАВА...

ПОХОЖИЕ ВИДЕО

1 КОММЕНТАРИЙНаписать новый комментарий |

1 КОММЕНТАРИЙНаписать новый комментарий |

1 КОММЕНТАРИЙНаписать новый комментарий |

1 КОММЕНТАРИЙНаписать новый комментарий |

|

|

Метки: free free soft soft soft free полезное разное программы программы скачать программы бесплатно youtube.com rutube.ru ru |

ПЕРЕУСТАНОВКА СИСТЕМЫ! СНОС СИСТЕМЫ! ПЕРВЫЕ ШАГИ ПОСЛЕ ПЕРЕУСТАНОВКИ СИСТЕМЫ! |

Дневник |

9 МЕСЯЦЕВ НАЗАД ЭТУ ФИГНЮ НАПИСАЛ...СЕЙЧАС СМОТРЮ ...СМЕХ РАЗБИРАЕТ!!

ЛЮБЫЕ ПРОГРАММЫ _СКАЧАТЬ БЕСПЛАТНО ...МОЖНО ЗДЕСЬ:

http://www.liveinternet.ru/users/4935203/post218086968/

4. БЕРУ из УСТАНОВОЧНОЙ ПАПКИ (с диска D) Daemon tools lite ...http://www.besplatnyeprogrammy.ru/daemon-tools-lite.html ОН НУЖЕН , ЧТОБЫ МОНТИРОВАТЬ ВИРТУАЛЬНЫЙ ОБРАЗ ...ПРОГРАММ ЗАГРУЗОЧНЫХ с ОКОНЧАНИЕМ ..iso...В простонародье ИСОШНИКОВ! Или Аlcogol 120... Загружаю...устанавливаю...отнимает...5 минут!

6. УСТАНАВЛИВАЮ ...НОВЫЙ БРАУЗЕР...НИХРОМ...от RAMBLERA...ОН БЛИЗНЕЦ GOOGLE CHROME...но ПОШУСТРЕЕ! ...Закачать его Можно Здесь: nichrome.exe или здесь http://nichrome.rambler.ru/?rpid=self.tizer&ut...70&utm_campaign=rambler_bs

HTTP://WWW.REVOUNINSTALLER.COM/ REVO UNINSTALLER

|

Метки: free free soft soft free soft программы программы скачать программы бесплатно бесплатно бесплатно скачать бесплатно смотреть бесплатно все обменять валюту ру |

ХАКЕР-ТЕСТИРУЕТ АНТИВИРУСЫ! САМЫЕ ОПАСНЫЕ ВИРУСЫ-ИНТЕРНЕТА! ТЕСТ-NOD 32,KASPERSKY,Dr. WEB,AVAST,AVIRA,AVG. |

Дневник |

НИ ОДИН из АНТИВИРУСНИКОВ_не ВЫДЕРЖИВАЕТ ХАКЕРСКОЙ АТАКИ!

КАК ВЫГЛЯДЯТ ВИРУСЫ_КОТОРЫЕ ИСПОЛЬЗОВАЛИСЬ при АТАКЕ на АНТИ-ВИРУСНИКИ?

ХАКЕРСКИЙ САЙТ: http://forum.inmart.ua/index.php или http://www.xakep.ru/articles/magazine/default.asp

Backdoor.Win32.Agent.aphhBackdoor.Win32.Agent.aqh Backdoor.Win32.Agent.aqq Backdoor.Win32.Agent.aqt Backdoor.Win32.Agent.cjr Backdoor.Win32.Agent.mui Backdoor.Win32.Bifrose.avo Backdoor.Win32.Delf.iuh Backdoor.Win32.Delf.vjn Backdoor.Win32.Hupigon.bvvq Backdoor.Win32.Hupigon.extr Backdoor.Win32.IRCBot.opx Backdoor.Win32.Nepoe.c Backdoor.Win32.Papras.st Backdoor.Win32.Papras.tb Backdoor.Win32.PcClient.acak Backdoor.Win32.PCRASHER.a Backdoor.Win32.Polka.l Backdoor.Win32.Prorat.19.ahv Backdoor.Win32.Small.dym Backdoor.Win32.Small.hsd Backdoor.Win32.Small.uz Backdoor.Win32.TDSS.ano Backdoor.Win32.VB.mez Email-Flooder.Win32.Agent.al Email-Flooder.Win32.Agent.an Email-Worm.Win32.Joleee.fgg Hoax.Win32.ArchSMS.jlk Hoax.Win32.Bravia.l Net-Worm.Win32.Kido.dam.n Net-Worm.Win32.Kido.dam.o Net-Worm.Win32.Kido.ih Net-Worm.Win32.Kido.ir P2P-Worm.Win32.Palevo.aary P2P-Worm.Win32.Palevo.awke P2P-Worm.Win32.Palevo.jub Packed.Win32.Black.a Packed.Win32.Katusha.b Packed.Win32.Katusha.o Packed.Win32.Klone.av Packed.Win32.Klone.aw Packed.Win32.Klone.bh Packed.Win32.Klone.h Packed.Win32.Krap.aq Packed.Win32.Krap.de Packed.Win32.Krap.gk Packed.Win32.Krap.hd Packed.Win32.PePatch.li Packed.Win32.PolyCrypt.m Packed.Win32.TDSS.aa Packed.Win32.TDSS.c Packed.Win32.TDSS.z_ Rootkit.Win32.TDSS.bj Rootkit.Win32.TDSS.ce Rootkit.Win32.TDSS.cf Rootkit.Win32.TDSS.mbr Rootkit.Win64.TDSS.a Trojan-Banker.Win32.Banz.ewk Trojan-Banker.Win32.Banz.exe_ Trojan-Clicker.Win32.Agent.ohx Trojan-Downloader.Win32.Agent.emmw Trojan-Downloader.Win32.Agent.emvh Trojan-Downloader.Win32.Agent.emwo Trojan-Downloader.Win32.Agent.epcd Trojan-Downloader.Win32.CodecPack.mqm Trojan-Downloader.Win32.CodecPack.mra Trojan-Downloader.Win32.CodecPack.mrb Trojan-Downloader.Win32.FraudLoad.xfwi Trojan-Downloader.Win32.FraudLoad.xfwy Trojan-Downloader.Win32.FraudLoad.xfzo Trojan-Downloader.Win32.Genome.azvb Trojan-Downloader.Win32.Mufanom.afjo Trojan-Downloader.Win32.Mufanom.ahyu Trojan-Downloader.Win32.Small.atwe Trojan-Downloader.Win32.Small.auic Trojan-Downloader.Win32.Small.fyn Trojan-Downloader.Win32.Small.kpg Trojan-Downloader.Win32.Small.ksc Trojan-Downloader.Win32.Small.ksd Trojan-Dropper.Win32.Agent.btzb Trojan-Dropper.Win32.Agent.cuzk Trojan-Dropper.Win32.Agent.cvey Trojan-Dropper.Win32.Agent.cvfv Trojan-Dropper.Win32.Agent.cvgn Trojan-Dropper.Win32.Agent.cvgy Trojan-Dropper.Win32.FrauDrop.bep Trojan-Dropper.Win32.Pincher.eu Trojan-Dropper.Win32.Pincher.fa Trojan-Dropper.Win32.Pincher.fb Trojan-Dropper.Win32.Scheduler.ui Trojan-Dropper.Win32.Scheduler.uo Trojan-Dropper.Win32.Small.enw Trojan-Dropper.Win32.Small.gei Trojan-Dropper.Win32.Steps.lg Trojan-Dropper.Win32.Steps.ls Trojan-Dropper.Win32.TDSS.ah Trojan-Dropper.Win32.TDSS.ak Trojan-Dropper.Win32.TDSS.frv Trojan-Dropper.Win32.TDSS.fsa Trojan-Dropper.Win32.TDSS.fsd Trojan-Dropper.Win32.TDSS.ftw Trojan-Dropper.Win32.TDSS.h Trojan-Dropper.Win32.TDSS.htd Trojan-GameThief.Win32.Magania.cwgq Trojan-GameThief.Win32.Magania.dttd Trojan-PSW.Win32.Papras.ace_ Trojan-Ransom.Win32.PornoBlocker.asz Trojan-Spy.Win32.SpyEyes.alp Trojan-Spy.Win32.Wemon.zu Trojan-Spy.Win32.Zbot.aocm Trojan-Spy.Win32.Zbot.aocy Trojan-Spy.Win32.Zbot.aodq Trojan-Spy.Win32.Zbot.aoqs Trojan-Spy.Win32.Zbot.aoqy Trojan-Spy.Win32.Zbot.aorc Trojan-Spy.Win32.Zbot.aown Trojan-Spy.Win32.Zbot.apfp Trojan.Win32.Agent.dyur Trojan.Win32.Agent.ffvx Trojan.Win32.Agent2.cuon Trojan.Win32.Antavmu.ipj Trojan.Win32.Autoit.aco Trojan.Win32.Autoit.agz Trojan.Win32.Autoit.xp Trojan.Win32.BHO.alch Trojan.Win32.Cosmu.dxj Trojan.Win32.Cosmu.ebo Trojan.Win32.Cosmu.eww Trojan.Win32.Cosmu.kub Trojan.Win32.FakeAV.fyf Trojan.Win32.FakeAV.gpl Trojan.Win32.FakeAV.grs Trojan.Win32.FraudPack.bgxg Trojan.Win32.FraudPack.bjuz Trojan.Win32.FraudPack.bkto Trojan.Win32.FraudPack.bldd Trojan.Win32.FraudPack.blgu Trojan.Win32.FraudPack.blkg Trojan.Win32.FraudPack.blmf Trojan.Win32.Inject.avfd Trojan.Win32.Jorik.SdBot.en Trojan.Win32.Jorik.Skor.dr Trojan.Win32.Jorik.SpyEyes.ck Trojan.Win32.Jorik.SpyEyes.cn Trojan.Win32.Monder.cxlx Trojan.Win32.Oficla.ls Trojan.Win32.Oficla.xh Trojan.Win32.Pakes.csf Trojan.Win32.Pasmu.j Trojan.Win32.Pincav.aifv Trojan.Win32.Refroso.bift Trojan.Win32.Scar.cuvu Trojan.Win32.Swisyn.alky Trojan.Win32.Swisyn.alvz Trojan.Win32.Tdss.avdc Trojan.Win32.Tdss.avdd Trojan.Win32.TDSS.avkh Trojan.Win32.Tdss.avmt Trojan.Win32.TDSS.avsa Trojan.Win32.Tdss.awfb Trojan.Win32.Tdss.awfq Trojan.Win32.TDSS.awxq Trojan.Win32.TDSS.axgm Trojan.Win32.TDSS.axhs Trojan.Win32.TDSS.axtg Trojan.Win32.Tdss.azxo Trojan.Win32.Tdss.baao Trojan.Win32.Tdss.bbkz Trojan.Win32.TDSS.bkaq Trojan.Win32.TDSS.bkas Trojan.Win32.TDSS.bktg Trojan.Win32.TDSS.bkzq Trojan.Win32.VB.adwr Trojan.Win32.VB.aksm Trojan.Win32.VB.akst Trojan.Win32.VBKrypt.te Virus.Win32.Sality.aa Virus.Win32.Sality.i Virus.Win32.Sality.v Virus.Win32.Sality.x Virus.Win32.Tenga.a Worm.Win32.AutoIt.xl Worm.Win32.AutoRun.ake Worm.Win32.AutoRun.fzd Worm.Win32.AutoRun.uz Worm.Win32.VBNA.b Worm.Win32.Viking.ko

СМОТРЕТЬ ТЕСТИРОВАНИЕ АНТИВИРУСОВ_здесь:

http://forum.inmart.ua/showthread.php?t=18086

|

Метки: антивирусы хакеры хакер программы тестирование soft русский блог |

БРАУЗЕР TOR! ПОВЫШЕННАЯ БЕЗОПАСТНОСТЬ_ПОЛЬЗОВАТЕЛЯ в СЕТИ! |

Дневник |

СКАЧАТЬ БРАУЗЕР TOR c ОФИЦАЛЬНОГО САЙТА:

https://www.torproject.org/index.html.en

Система Tor была создана в исследовательской лаборатории Военно-морских сил США по федеральному заказу. В 2002 году эту разработку решили рассекретить, а исходные коды были переданы независимым разработчикам, которые создали клиентское ый код под свободной лицензией, чтобы все желающие могли проверить его на отсутствие багов и бэкдоров.

О поддержке проекта объявила известная организация по защите гражданских свобод Electronic Frontier Foundation, которая начала активно пропагандировать новую систему и прилагать значительные усилия для максимального расширения сети нод. Хост проекта существует при поддержке данной организации. По состоянию на апрель 2011 года сеть включает более 2500 нодов, разбросанных по всем континентам Земли, кроме Антарктиды.

Tor (The Onion Router) — свободное программное обеспечение (лицензия BSD) для реализации второго поколения "луковой маршрутизации" (технология анонимного обмена информацией через компьютерную сеть). Эта система позволяет установить анонимное сетевое соединение защищённое от прослушивания.

Луковая маршрутизация — это технология анонимного обмена информацией через компьютерную сеть. Сообщения неоднократно шифруются и потом отсылаются через несколько сетевых узлов, называемых луковыми маршрутизаторами.

Tor является бесплатным программным обеспечением и открытой сетью, которая помогает вам защититься от различного рода сетевой слежки, угрожающей личной свободе и частной жизни, конфиденциальной профессиональной деятельности и отношениям, а так же обезопаситься от деятельности органов государственной безопасности, известной под названием анализ трафика.

Каждый маршрутизатор сети Tor удаляет слой шифрования, чтобы открыть трассировочные инструкции и отослать сообщения на следующий маршрутизатор, где все повторится. Таким образом промежуточные узлы не знают источник, пункт назначения и содержание сообщения.

Tor рассматривается как анонимная сеть, предоставляющая передачу данных в зашифрованном виде. С помощью Tor пользователи могут сохранять анонимность при посещении веб-сайтов, публикации материалов, отправке сообщений и при работе с другими приложениями, использующими протокол TCP.

Положительной стороной использования Tor Browser является простота использования (достаточно скачать архив с сайта проекта, распаковать его и запустить находящийся там бинарный файл) и входящие в комплект браузера преднастроенные жесткие правила безопасности. Все функции несущие потенциальную угрозу безопасности заблокированы (куки, флеш-анимация, ведение истории, кеш браузера на жестком диске и прочее).

К минусам использования Tor Browser можно отнести низкую скорость загрузки страниц (это свойственно "луковой маршрутизации"), но с каждым годом сеть TOR расширяет количество узлов и становится быстрее.

Так же жесткие предустановки не позволят использовать все функции некоторых сайтов (к примеру таких как "В Контакте", "Одноклассники", "Фейсбук" и подобных из-за отключенного принятия "куки"), так же придётся вручную вводить адреса сайтов (история посещений не ведётся), флеш-видео/аудио (youtube подобное) тоже заблокировано.

Но... Если не требуется таких "параноидально-жестких" требований к безопасности множество правил можно отключить/скорректировать (до требуемого уровня защищённости), добавить собственных дополнений, тем оформления и плагинов.

Так что всегда можно найти компромисс между анонимностью и удобством пользования.

Скачать самую последнюю версию можно

P.S. Пользуйтесь только официальными сборками, всякие собранные "на коленках" версии, не только не обезопасят Вас, но и могут принести в Ваш компьютер вирусы и трояны !

|

Метки: браузеры браузеры бесплатно free free soft soft soft free бесплатно бесплатно скачать бесплатно все русский блог обменять валюту |

УДАЛЕНИЕ СЛЕДОВ ВАШЕЙ ДЕЯТЕЛЬНОСТИ из ИНТЕРНЕТ_ПОИСКА! КАК УДАЛИТЬ СЛЕДЫ МОЕЙ АКТИВНОСТИ в ИНТЕРНЕТЕ? |

Дневник |

ЛЮБЛЮ ПЕРЕВОДЧИК ГУГЛ...с КАЖДЫМ ДНЁМ ...всё ГОРЯЧЕЙ!

Расчет и общения через веб делает практически невозможным оставить прошлое позади. Колледж Facebook сообщения или картинки могут выплывут во время собеседования, потерян или украден ноутбук может подвергать личные фотографии и сообщения, или рассмотрение дела может вызывать в суд все содержимое компьютера дома или на работе, раскрывая компрометирующие или просто неловкое детали из прошлого.

Наши исследования направлен на защиту частной жизни прошлого, архивные данные - например, копии писем поддерживается поставщиком услуг электронной почты - от случайного, вредоносных и правовых актов. В частности, мы хотим убедиться, что все копии определенных данных становится нечитаемым после заданного пользователем времени, без каких-либо конкретных действий со стороны пользователя, без необходимости доверять какой-либо одной третьей стороны для выполнения удаления, и даже если злоумышленник получает как сохраненная копия этих данных и криптографических ключей пользователей и пароли.

Исчезновение является исследовательским проектом, направленным на решение этой задачи путем интеграции новых криптографических методов в распределенных системах. Сначала мы реализовали доказательства правильности концепции Исчезновение прототипа, который использует миллионов узлов Vuze BitTorrent DHT создать самоуничтожения данных. Для описания нашего Vuze основе самоуничтожения данных системы, обратитесь к нашейбумаге .

Благодаря исследованию, проведенному другим , мы обнаружили, что начальная Vuze реализация DHT, на котором исчезают был основан не был должным образом защищен от атак Сибил, которые стремятся собрать данные из DHT.В частности, это произошло из-за слишком стремятся репликации для доступности и, в частности, это связано с тем, что существующие DHTs не были разработаны с таким атакам в виду. В ответ на это, мы работаем с Полом Гарднером из Vuze, Inc для реализации, внедрения и оценки в масштабе мер по повышению безопасности Vuze против Сибил управляемых данными уборки атак. В частности, наши меры: (1) ограничить чрезмерное количество репликации, который в настоящее время существует в Vuze, и (2) ограничивают возможность злоумышленнику выполнять крупномасштабные Сибил атак. Наши оценки показывают, что наша совместная оборона значительно поднять планку с Сибил сбора данных атак. Комплексную оценку всей нашей обороны в настоящее время ведется и будет доступна в ближайшее время.

Кроме того, мы изучаем новые направления и архитектуры для самоуничтожения данных. Мы считаем, что будущее для самоуничтожения данных является использование нескольких внутренних систем хранения данных (как DHTs и другие типы распределенных структур) таким образом, что компрометирующие Исчезновение потребует ущерба всеиз систем хранения данных. В качестве доказательства концепции этой идеи, в сентябре 2009 года мы выпустили новый прототип, который разделяет ключи на обоих Vuze DHT и OpenDHT. В сотрудничестве с Винни Moscaritolo от PGP Corporation, мы сейчас изучают новые движки для хранения Исчезновение, которые имеют принципиально различные свойства и модели угроз, чем DHTs. Еще раз, новые разработки в самоуничтожения данных ведутся, так что следите за обновлениями - мы расскажем о последних достижениях в области исследования Исчезновение на нашей странице публикации , как они становятся доступными.

Исследования взносов

В целом, мы до сих пор сделано несколько существенных вкладов в самоуничтожения данные проблемы и за ее пределами, а некоторые из этих вкладов уже опубликованы, другие еще находятся в работе:

- Мы определили амбициозная программа исследований для самоуничтожения данных в облаке. Значительная потребность в этой повестке дня удаление не полагаясь на какой-либо партии. Эта программа представлена вдокументе , который появился на USENIX безопасности '09 .

- Мы спроектировали и построили прототип распределенной доверия самоуничтожения данных системы, основанной на Vuze DHT. Описание и предварительная оценка нашего прототипа входит в наши USENIX безопасности '09 бумаги

- После демонстрации восприимчивость Vuze к Сибил данных ползать атаки, мы разработали, внедрили и развернуты по укреплению безопасности функций в живых миллионов узлов Vuze DHT. Мы сейчас работаем на бумаге, который демонстрирует эти особенности.

- Мы разработали новые альтернативные структуры для самоуничтожения данных на основе географически распределенных серверах и иерархические разделения секрета. Наша следующая статья будет также включать описание этих новых структур.

- Вдохновленный наши усилия, чтобы сделать Vuze формы DHT Исчезновение лучше, мы разработали следующее поколение " активных "DHT, называют кометой , которая расширяет применение пространство для ключ-значение, систем хранения данных, создавая поддержку конкретного приложения настройки в этих системах.Статья описывающая кометы появятся в OSDI '10

- ВСЁ ...

- ЭТО ...НАЧИРИКАНО...ТУТА: http://vanish.cs.washington.edu/

Моментальный обмен WebMoney WMR WMZ WME WMU WMB

Моментальный обмен WebMoney WMR WMZ WME WMU WMB

|

Метки: полезное разное полезные ссылки программы программы бесплатно безопастность в интернете антивирусы обменять валюту раскрутка сайта русский блог |

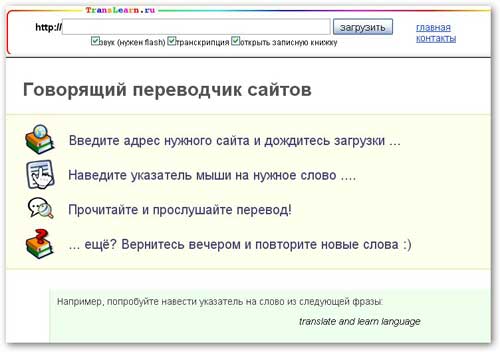

ГОВОРЯЩИЙ ПЕРЕВОДЧИК САЙТОВ! ПЕРЕВОДЧИК САЙТОВ! ПРОГРАММЫ для СЛЕПЫХ! |

Это цитата сообщения Топ_Менеджер [Прочитать целиком + В свой цитатник или сообщество!]

Говорящий переводчик сайтов.

Переводчики сайтов бывают всякие. Как-то в последнее время - все Google, да еще translate.google.com! А следить за новинками надо.

Это просто

* никаких сложных программ или дорогих лицензий. Только Ваш любимый браузер. На работе, дома, в путешествии, где угодно.

* теперь Вам незачем переключать окна в поисках словаря. Перевод сам всплывает под курсором мыши.

А запоминается лучше

* слуховое восприятие значительно улучшает запоминание

* восприятие новых слов в контексте предложения так же большой плюс. Запоминаются связи между словами, целые предложения и их структура.

* хотите запоминать ещё быстрее? Повторяйте новые слова вечером и следующем утром. Это очень просто, Ваша записная книжка сохраняет их автоматически!

http://translearn.ru/

1.

Метки: программы программы скачать программы тестирование программы бесплатно бесплатно бесплатно все бесплатно программы soft soft free free русский блог ру |