-Музыка

- Оригинал песни из к/ф.Генералы песчаных карьеров

- Слушали: 1868 Комментарии: 0

- Мирей Матье

- Слушали: 397 Комментарии: 0

- Еврейский портной

- Слушали: 2682 Комментарии: 0

- Sarah Brightman & Andrea Bocelli

- Слушали: 18146 Комментарии: 0

- Прекрасная и таинственная ,,АВЕ МАРИЯ,,

- Слушали: 1952 Комментарии: 0

-Интересы

-Друзья

Друзья онлайн

Алевтина_Серова

Мерз

SNEJANA111

alocka13

галина5819

Волшебная__шкатулочка

Белова_Наталья

Друзья оффлайнКого давно нет? Кого добавить?

Alexandra-Victoria

Alissija_Flear

Belenaya

Dmitry_Shvarts

GALZIMA

Ipola

Kamelius

Liepa_Osinka

Liudmila_Sceglova

Lkis

MANGIANA

mari_tais

Martina25

Mila111111

Pepel_Rozi

Rosa_Oksa

SolNitschka

SvetlanaT

ulakisa

vipstart

Волшебный__Свет_Души

Волшебство__Жизни

дедушка-разбойник

Евгения_Ева

Жанна_Лях

зверобой

ИНТЕРЕСНЫЙ_БЛОГ_ЛесякаРу

Ирина-ажур

К-Валентина

Клуб_Красоты_и_Здоровья

Клуб_мастериц

Лилёша

Майя_Пешкова

макошь311

Марина_Ушакова

Мечтающая_Ирина

Мила-Милена

Мир__Чудес

Новостной_листок

ПАНИ_ВАЛЕНТИНА

Путь_к_истинной_себе

Рецепты_приготовления

Светослава_Берегиня

Сияние_Розы_Жизни

Солнечный__мир

стрилец

Сударыня_Галя

Топ_Менеджер

Тяпочка

Феврония52

-Постоянные читатели

Angelozeek IrClab Irisha-SR Ivanka_Dimitrova Jeann Kenndy Madam_pomadka Margana Mila111111 Ninulya1975 Okeanadelfina Organic_Pat SNEJANA111 SvetlanaS36 enigme77 gemchugina1967 hemka70 innaomsk kiirishka larusik lyrina msmar natali2311 nycya tanch-mamon tatiana59 trumarina verah АПМ Алевтина_Серова Галина_Стеновская Ильина_Тоня Иринка-калинка_79 КАТЕРИНА_1987_10 Марина_Лисс Надежда_Надеждина Нина_Тур С_Фомина САВЕЛИЧ СВЕТЛАНА_СВЕТЛОВА Таиссия Татьяна57 Фотиния_Неизвестная Элина_Эля дом_и_хобби ирина_лузан карга леночкаааа липосава шептовик

Как настроить Outpost Firewall |

Цитата сообщения fess7

Как настроить Outpost Firewall

Взято с: http://kinozal.tv/forum/showthread.php?t=330

Назначение программы, основные функции

Аgnitum Outpost Firewall имеет следующие основные функции:

Дистрибутив программы можно скачать с сайта Agnitum. Его размер чуть больше 8–ми мегабайт. Скачав дистрибутив, запустите исполняемый файл. В первом окне будет предложено выбрать язык установки.

После выбора языка, первого окна с приветствием, принятия лицензионного соглашения, прочтения краткой информации о продукте, выборе папки, куда программа будет установлена, создания ярлыков, и копирования файлов программа установки предложит создать правила в автоматическом режиме.

Если Вы не имеете подготовки, то лучше согласиться с предложением Outpost и позволить ему автоматически сконфигурировать программу.

Чтобы просмотреть правила, которые создал файрвол, нажмите кнопку Подробнее....

Если по каким-то причинам Вы не хотите создавать правило для определенного приложения, которое Outpost добавил в этот список, то снимите галку в левом столбце напротив имени приложения. Нажмите OK, поставьте галку Применить созданные правила и нажмите Далее.

Outpost найдет сетевые интерфейсы, которые установлены на компьютере и создаст для них правила. Проконтролировать список интерфейсов можно при помощи кнопки Подробнее.

В этом окне можно скорректировать настройки, запретив Outpost–у следить за определенным сетевым интерфейсом. Это бывает нужно сделать, когда, например, на компьютере установлено две сетевые карты, одна из которых «смотрит» в локальную сеть, защищаться от которой не надо, а вторая – в интернет, защиту от которого должен обеспечивать Outpost. Обратите внимание на столбец NetBIOS. NetBIOS – это протокол, который используется в сетях для обеспечения доступа к файлам и принтерам компьютера. Обязательно отключите его на том сетевом интерфейсе, который «смотрит» в интернет, убрав галку в соответствующем столбце.

Нажмите OK, поставьте галку Применить созданные правила и нажмите Далее. Программа уведомит о том, что файрвол установлен и предложит перезагрузить компьютер.

После перезагрузки в трее (около часов) появится значок Outpost.

А на экран будет выведено окно, которое показано ниже.

А на экран будет выведено окно, которое показано ниже.

Незарегистрированная версия Outpost проработает 30 дней без всяких ограничений. По истечении этого срока программу нужно будет либо удалить с компьютера, либо приобрести.

Незарегистрированная версия Outpost проработает 30 дней без всяких ограничений. По истечении этого срока программу нужно будет либо удалить с компьютера, либо приобрести.

После установки и ввода регистрационного ключа (либо продолжения триального использования программы) в трее значок Outpost примет следующий вид.

Этот значок говорит о том, что Outpost работает в режиме обучения, т.е. файрвол будет спрашивать Ваше разрешение на доступ в интернет любого приложения, установленного на компьютере или будет выдавать запрос на доступ к данным, хранящимся на компьютере. Такой запрос выглядит следующим образом.

Этот значок говорит о том, что Outpost работает в режиме обучения, т.е. файрвол будет спрашивать Ваше разрешение на доступ в интернет любого приложения, установленного на компьютере или будет выдавать запрос на доступ к данным, хранящимся на компьютере. Такой запрос выглядит следующим образом.

В данном правиле Outpost зафиксировал попытку Internet Explorer–а подключиться к прокси-серверу для загрузки страницы. Нажатие кнопки Разрешить однократно приведет к тому, что Outpost разрешит Internet Explorer–у подключиться к прокси–серверу и загрузить страницу. Но если Internet Explorer закрыть, а потом открыть и запросить другую страницу, то Outpost вновь спросит Вас, можно ли Internet Explorer–у выйти в интернет. Нажатие же кнопки Блокировать однократно приведет к тому, что файрвол блокирует доступ IE в интернет. Чтобы файрвол не выдавал запрос при каждом обращении приложения к ресурсам, можно создать правило, на основании которого файрвол будет принимать решение, разрешать или нет приложению доступ к запрошенному ресурсу. Правило можно создать в этом же окне, для этого предназначен переключатель, который может принимать три значения:

файрвол способен работать в следующих режимах, которые могут быть изменены при помощи меню, вызываемого щелчком правой кнопкой мыши на значке программы в трее и выборе в открывшемся меню подменю Политики:

ЗначокНазваниеОписание Режим бездействияфайрвол отключен и сетевые соединения не контролируются. Компьютер в этом режиме не защищен.

Режим бездействияфайрвол отключен и сетевые соединения не контролируются. Компьютер в этом режиме не защищен.  Режим разрешенияРазрешены все соединения, которые явно не заблокированы. В данном режиме безопасность компьютера серьезно ослаблена.

Режим разрешенияРазрешены все соединения, которые явно не заблокированы. В данном режиме безопасность компьютера серьезно ослаблена.  Режим обученияфайрвол контролирует все соединения, и если для какого–то из них правило создано не было, то выведет диалоговое окно для его создания.

Режим обученияфайрвол контролирует все соединения, и если для какого–то из них правило создано не было, то выведет диалоговое окно для его создания.  Режим блокировкиOutpost будет блокировать все соединения с сетью, которые явно не разрешены правилами. Данный режим хорош, когда файрвол долгое время работал в режиме обучения и правила для всех приложений, которым требуется доступ в сеть, были созданы. В режиме блокировки файрвол блокирует соединения новых приложений с сетью без уведомления. Поэтому помните, что, установив новую программу, которой требуется доступ в сеть, нужно создать соответствующее правило в файрволе или переключить его в режим обучения и создать правило при помощи мастера в Outpost.

Режим блокировкиOutpost будет блокировать все соединения с сетью, которые явно не разрешены правилами. Данный режим хорош, когда файрвол долгое время работал в режиме обучения и правила для всех приложений, которым требуется доступ в сеть, были созданы. В режиме блокировки файрвол блокирует соединения новых приложений с сетью без уведомления. Поэтому помните, что, установив новую программу, которой требуется доступ в сеть, нужно создать соответствующее правило в файрволе или переключить его в режим обучения и создать правило при помощи мастера в Outpost.  Режим блокировкиВ данном режиме заблокированы все соединения и работа с сетью невозможна. Главное окно программы можно открыть при помощи двойного щелчка мыши по значку программы в трее.

Режим блокировкиВ данном режиме заблокированы все соединения и работа с сетью невозможна. Главное окно программы можно открыть при помощи двойного щелчка мыши по значку программы в трее.

В левом окне древовидная структура позволяет быстро перемещаться между различными разделами программы, которые отображаются в правом большом окне.

Окно Сетевая активность содержит информацию о текущих соединениях приложений с сетью. В столбцах таблицы, расположенной в правом окне, можно получить подробную информацию о том, какое приложение получило доступ в сеть, на основании какого правила был предоставлен доступ, удаленный адрес и порт, объем отправленной и принятой информации.

Окно Открытые порты содержит информацию о том, какими процессами на компьютере открыты определенные порты.

Окна Разрешенные и Заблокированные содержат общую статистику по соединениям.

Модули Outpost

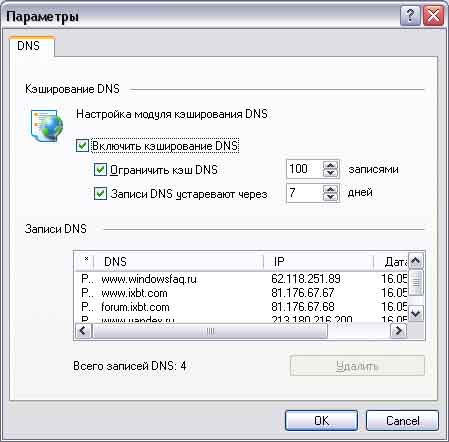

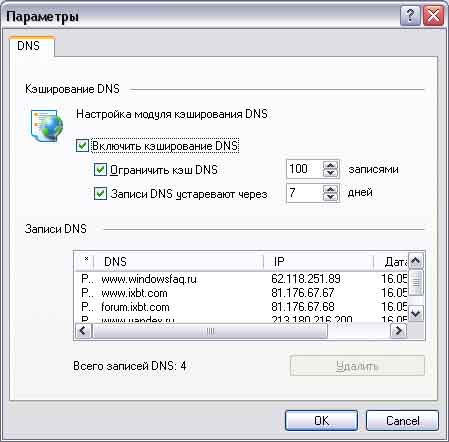

Настройка кэширования DNS–запросов

Кэширование запросов (т.е. сохранение ответов в базе Outpost) к DNS позволяет сократить время открытия страниц, которые были посещены ранее за счет того, что компьютеру не нужно будет перед открытием обращаться к DNS серверу для определения IP адреса открываемой страницы. Outpost хранит в своей базе соответствия именам ранее посещенных ресурсов их IP–адресов определенное количество времени. Общую статистику о кэше DNS можно получить в главном окне программы, в разделе DNS, пример которого показан выше. Более подробную информацию о хранимых в кэше записях можно получить в журнале, открыть который можно при помощи кнопки Показать Журнал. Настроить модуль можно щелкнув правой кнопкой мыши по названию модуля в левом окне программы и выбрав Параметры. Пример окна настройки модуля показан ниже.

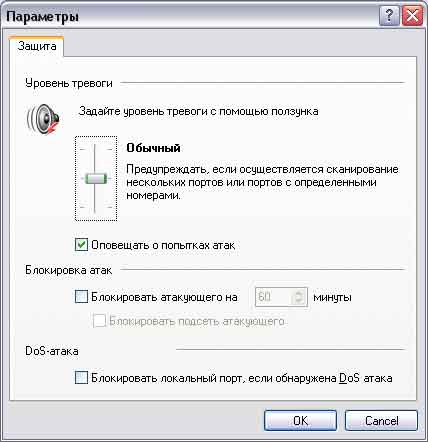

Настройка Детектора атак

Общая информация о защите компьютера от атак, сканирования и других типов запрещенных соединений содержится в окне Детектор атак, показанном на рисунке ниже.

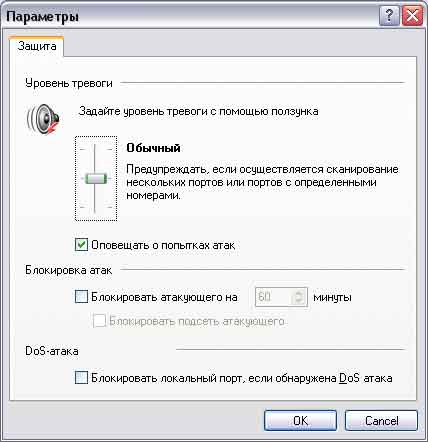

Подробности можно узнать в журнале, нажав кнопку Показать Журнал, а в этом окне находится лишь сводная информация и последнее зафиксированное событие. Настройки модуля можно изменить в окне, которое вызывается при помощи щелчка правой кнопки мыши на названии модуля в дереве и выбора пункта меню Параметры. Пример этого окна показан ниже.

В окне настроек при помощи ползунка можно выбрать один из трех уровней тревоги:

В окне настроек при помощи ползунка можно выбрать один из трех уровней тревоги:

Флажки Блокировать атакующего и Блокировать подсеть атакующего позволяют файрволу автоматически при обнаружении атаки включить блокировку того IP–адреса с которого была предпринята атака или заблокировать всю подсеть. После такой блокировки, пакеты, приходящие от заблокированного хоста или из его подсети будут игнорироваться.

Флажки Блокировать атакующего и Блокировать подсеть атакующего позволяют файрволу автоматически при обнаружении атаки включить блокировку того IP–адреса с которого была предпринята атака или заблокировать всю подсеть. После такой блокировки, пакеты, приходящие от заблокированного хоста или из его подсети будут игнорироваться.

Если злоумышленником предпринимается попытка выполнить DoS–атаку на определенный сервис, работающий на компьютере, то Outpost может временно скрыть порт сервиса от злоумышленника. Эта функция включается при помощи флажка Блокировать локальный порт, если обнаружена DoS–атака.

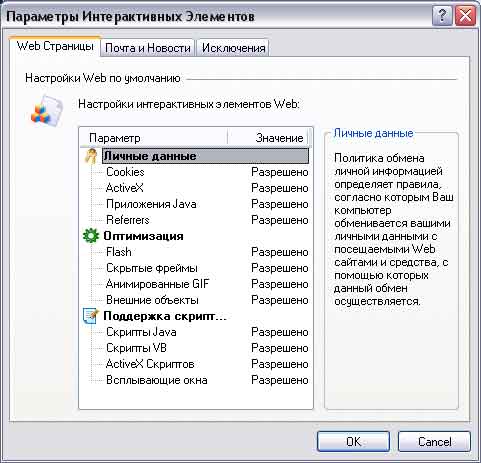

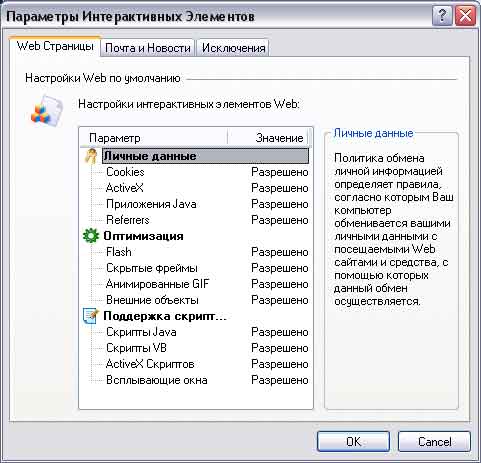

Настройка блокиратора интерактивных элементов

Веб-мастер может внедрить в код страницы специальные элементы, при помощи которых он получит конфиденциальные данные о пользователе. При посещении таких страниц компьютер может быть заражен вирусом или может быть установлен накрутчик, который будет открывать определенную веб–мастером страницу через промежутки времени, подменять в браузере стартовую страницу, изменять префикс http:// браузера на адрес скрипта, расположенного на раскручиваемом ресурсе, за счет чего, все посещаемые пользователем страницы будут открываться через этот скрипт, увеличивая таким образом количество посещений раскручиваемого ресурса и т.д. Помимо этого, многие недобросовестные веб–мастера используют так называемые «всплывающие» окна, т.е. либо при входе посетителя на сайт, либо при выходе с сайта, открывается несколько окон, в которых загружается рекламируемый сайт. Все это снижает скорость загрузки посещаемой страницы, отбирает трафик и может нанести реальный вред данным пользователя, хранящимся на компьютере. Такие элементы могут быть заблокированы при помощи модуля «Интерактивные элементы», внешний вид которого показан ниже.

Настройки этого модуля можно сделать в окне, которое открывается при помощи щелчка правой кнопки мыши на названии модуля, пример которого показан ниже.

На трех вкладках размещены настройки блокировки всех элементов, которые могут находиться на посещаемых веб–страницах или в почте. Большинство настроек имеют три настройки: Разрешено, Запрос и Запрещено. При настройке нужно учитывать тот факт, что на многих страницах скрипты или флэш могут использоваться для создания меню и если их полностью отключить, то навигация по сайту будет невозможна. Поэтому, оптимальным станет использование настройки Запрос. В этом случае, когда Outpost обнаружит на открываемой странице или в письме один из перечисленных в настройках элементов, будет выдан запрос о том, можно ли браузеру выполнить этот скрипт.

Для некоторых сайтов, которые посещаются постоянно, бывает необходимо разрешить поддержку многих элементов, без которых они не корректно отображаются, но, в то же время, на других сайтах эти элементы могут быть использованы для заражения компьютера. Для особой настройки некоторых сайтов в модуле «Интерактивные элементы» служит вкладка «Исключения». С ее помощью можно сформировать список сайтов и настроить для каждого из них блокировку определенных элементов. Этот список имеет более высокий приоритет, чем общие настройки блокировки для всех сайтов.

Настройка подавления рекламы

Outpost обладает достаточно развитыми средствами для подавления рекламы на посещаемых веб–страницах. Outpost умеет отсекать рекламу по размеру и по содержимому ссылки, что экономит трафик и увеличивает скорость загрузки страниц.

Приятная особенность Outpost–а в том, что он добавляет на панель инструментов браузера кнопку, которая вызывает мусорную корзину для рекламы на экран.

Приятная особенность Outpost–а в том, что он добавляет на панель инструментов браузера кнопку, которая вызывает мусорную корзину для рекламы на экран.

Если в стандартном списке отсутствует описание для определенного баннера, и он загружается при посещении страницы, то, открыв корзину достаточно мышью перетащить в нее баннер, и он больше никогда не будет загружаться.

Если в стандартном списке отсутствует описание для определенного баннера, и он загружается при посещении страницы, то, открыв корзину достаточно мышью перетащить в нее баннер, и он больше никогда не будет загружаться.

Окно настроек этого модуля показано ниже.

На вкладке Строки HTML создан список, в котором перечислены те фрагменты кода страниц, который загружает баннеры и графику. На вкладке Размеры изображений перечислены наиболее часто используемые размеры баннеров. Вкладка Общие позволяет выбрать то, чем будут заменяться вырезанные со страниц рекламные баннеры и графика. Это может быть либо прозрачный графический файл, либо текст. При использовании прозрачного графического файла со страницы может быть вырезана большая часть графики, но структура страницы от этого не пострадает.

На этой же странице можно создать список сайтов, с которых не будет вырезаться графика и реклама.

Настройка ограничений по содержимому страниц

Если за компьютером работают дети, то с помощью Outpost их можно оградить от посещения сайтов, содержащих порнографию, сцены насилия или другие нежелательные материалы. Для этого предназначен модуль «Содержимое».

В настройках этого модуля можно задать список слов, которые могут встречаться на странице или в адресе страницы и которые будут служить Outpost–у сигналом того, что страницу отображать запрещено. Вместо заблокированной страницы может быть веден произвольный текст, который можно ввести в соответствующее поле в настройках модуля. При использовании данного модуля доступ к настройкам программы нужно защитить паролем, о чем будет сказано в главе об общих настройках.

Настройка фильтрации почтовых вложений

Outpost способен перехватывать почтовые сообщения и если в них будут обнаружены вложения определенных типов, то у них могут быть изменены расширения. Это позволит избежать автоматического выполнения почтовым клиентом кода, что может являться причиной заражения компьютера вирусами. Эту функциональность обеспечивает модуль «Фильтрация почтовых вложений».

В настройках этого модуля можно задать список типов файлов, которые подлежат переименованию, а так же включить вывод информационного сообщения о получении файлов определенного типа. Файл, тип которого указан в настройках этого модуля, при получении его почтовым клиентом, получит второе расширение «.safe».

В настройках этого модуля можно задать список типов файлов, которые подлежат переименованию, а так же включить вывод информационного сообщения о получении файлов определенного типа. Файл, тип которого указан в настройках этого модуля, при получении его почтовым клиентом, получит второе расширение «.safe».

Дополнительные настройки программы

В программе есть несколько дополнительных настроек, доступ к которым можно получить из меню главного окна программы.

Автоматическое обновление

При помощи автоматического обновления Вы можете обновлять программу и модули с сайта разработчика. Настройки автообновления можно проверить в окне «Обновление продуктов Agnitum», доступ к которому можно получить, воспользовавшись пунктом меню Сервис – Обновление главного окна программы, пример которого показан выше. Этот же мастер можно запустить при помощи Пуск – Программы – Agnitum – Проверить обновление.

Кнопка Установки позволяет задать настройки прокси–сервера, которые будет использовать программа автоматического обновления. В настройках обновления есть возможность выбора из двух типов обновлений. Автоматическое – программа обновления скачает и установит все доступные обновления в полностью автоматическом режиме. Выборочное позволит получить список доступных обновлений и установить их все или только некоторые.

Кнопка Установки позволяет задать настройки прокси–сервера, которые будет использовать программа автоматического обновления. В настройках обновления есть возможность выбора из двух типов обновлений. Автоматическое – программа обновления скачает и установит все доступные обновления в полностью автоматическом режиме. Выборочное позволит получить список доступных обновлений и установить их все или только некоторые.

Общие настройки программы

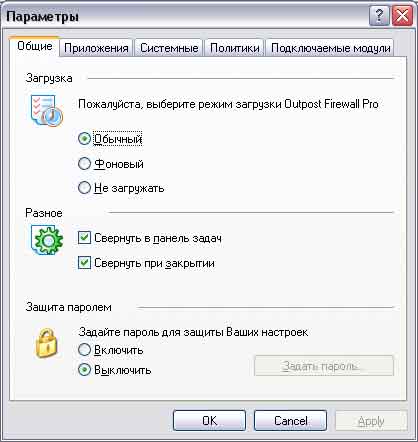

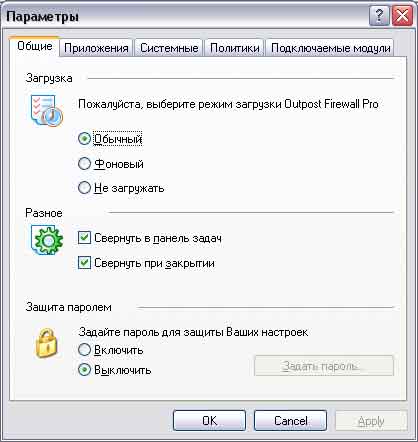

Доступ к общим настройкам программы можно получить при помощи пункта меню Параметры – Общие из главного меню программы. Пример этого окна показан ниже.

Фоновый режим загрузки Outpost позволяет контролировать систему, но скрывает из трея значок программы и отключает вывод на экран любых сообщений программы. Этот тип запуска будет полезен при работе за компьютером неподготовленного пользователя или ребенка. Если при помощи Outpost был ограничен доступ к некоторым сайтам, на которых могут находиться материалы, просмотр которых нежелателен ребенком, то настройки программы лучше защитить паролем. Сделать это можно на этой же вкладке окна «Параметры».

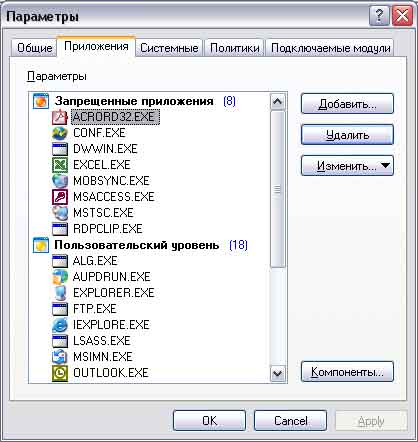

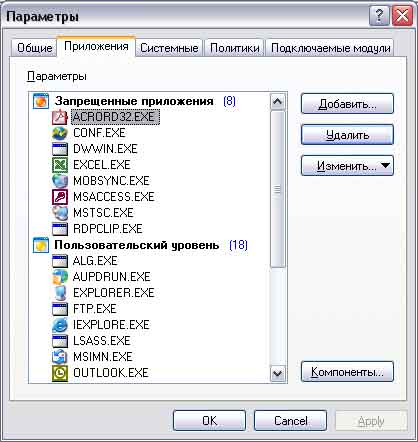

Вкладка «Приложения» заслуживает особого внимания, т.к. с ее помощью можно управлять правилами поведения файрвола при попытке доступа в сеть определенных приложений. Ее пример показан ниже.

На этой вкладке перечислены все приложения, которые обнаружены на компьютере Outpost–ом при установке. Сразу после инсталляции эти приложения находятся в группе «Пользовательский уровень«. Для них создано одно или несколько правил, указывающих, каким образом приложение может обмениваться данными с сетью. Правило можно просмотреть или изменить при помощи двойного клика по имени его исполняемого файла.

На рисунке выше часть приложений перемещена в группу «Запрещенные приложения». Приложения из этой группы никогда не получат доступа в сеть, вся их сетевая активность будет пресечена файрволом.

Некоторым приложениям можно полностью открыть доступ в сеть, переместив их в группу «Доверенные приложения». Их доступ в сеть не ограничивается ничем, никакими правилами.

Перемещение приложений из групп в группу, равно как и изменение правил, созданных для приложений, выполняется при помощи кнопки Изменить. При помощи кнопки Добавить можно внести в список новое приложение и затем создать для него правило общения с сетью.

В этот же список попадают те приложения, для которых были созданы правила при их первом обращении в сеть, о чем сообщал файрвол уведомлением, показанным ниже.

В процессе работы программы все события фиксируются в журнале, пример которого показан ниже.

В настройках журнала можно указать его максимальный размер, при превышении которого журнал будет автоматически очищаться.

Тестирование программы

Конфигурация тестового компьютера, программное обеспечение, используемое при тестировании

Использование программой памяти

На протяжении всего тестирования периодически снимались и заносились в таблицу данные об объеме занятой программой памяти.

Момент снятия показанийОбъем занятой памяти

Физическая память (килобайт)

Виртуальная память (килобайт)

Первая перезагрузка после установки

13 824

9 052

После полного сканирования при помощи Retina

6 740

10 788

После 6–ти загрузок тестовой страницы (без фильтрации по содержимому)

4 832

10 884

После 4–х загрузок тестовой страницы (с фильтрацией по содержимому)

5 372

11 712

ICMP–флуд в течение 15 минут

4 232

11 120

IGMP–флуд в течение 15 минут

251 916

259 108

SYN–флуд в течение 15 минут

16 340

11 412

Таким образом, была выявлена утечка памяти при IGMP–флуде. Во время флуда загрузка процессора составляла 100%. За два часа непрерывного флуда на тестовой машине были исчерпаны все доступные системные ресурсы (1 250 Мегабайт), что сделало дальнейшую работу невозможной.

Атака на тестовую машину

В процессе тестирования файрвола был выполнен флуд по протоколам TCP, ICMP, IGMP. Флуд длился в течение 15–ти минут для каждого протокола. В процессе атаки оценивалась загрузка Outpost–ом процессора и использование памяти.

SYN–флуд вызвал загрузку процессора до значений 50–70%. Объем занятой Outpost–ом памяти увеличился незначительно и по окончании атаки вернулся к первоначальному значению.

ICMP–флуд не оказал на Outpost никакого воздействия. Загрузка процессора колебалась в районе нескольких процентов, объем памяти увеличился незначительно.

IGMP–флуд вызвал утечку памяти. Через 15 минут IGMP–флуда Outpost занимал 251 916 килобайт оперативной памяти и 259 108 килобайт виртуальной. Загрузка процессора стабильно держалась в районе 100%. Работать на компьютере было практически невозможно. Приблизительно через 2 часа непрекращающегося флуда Outpost использовал все доступные системные ресурсы, а это 1 250 Мегабайт оперативной и виртуальной памяти. После прекращения флуда работать на машине было по–прежнему невозможно до ее перезагрузки.

Вывод

В целом Outpost оставил хорошее впечатление. Защита компьютера от проникновения обеспечена на должном уровне, что подтверждают результаты сканирования. Модули работают без проблем. Автоматическое обновление программы снимает с легального пользователя необходимость отслеживать выход новых версий и обновлений программы. Объем занимаемых программой ресурсов весьма скромен. Работа файрвола практически не сказывается на скорости сети и делает работу безопасной, предохраняя компьютер от проникновения некоторых типов вирусов, вредоносных скриптов и атак. Все это при цене программы в 500 рублей делает Outpost отличным инструментом для обеспечения безопасности и приватности в сети.

__________________Аgnitum Outpost Firewall имеет следующие основные функции:

- Скрытый режим работы сделает компьютер под защитой файрвола невидимым в сети. Компьютер не будет откликаться на запросы о его существовании.

- Гибкость в настройке фильтров позволяет указывать для конкретных приложений направление трафика (только отправлять данные в сеть, только получать, и отправлять и получать, запретить все).

- файрвол может блокировать рекламу, всплывающие окна, фильтровать содержимое посещаемых веб-страниц, запрещать доступ к сайтам, на которых встречаются определенные слова, что позволит оградить детей от просмотра порнографии или других нежелательных материалов.

- Можно ограничивать или запрещать действия активных элементов в составе web-страниц, таких как Java-апплеты, ActiveX и Java-скрипты, которые могут использоваться для получения доступа к данным, хранящимся на компьютере или заражения его вирусами.

- файрвол может блокировать cookies, которые многие сайты оставляют на компьютере с целью отследить перемещения пользователя в сети.

- Предусмотрена блокировка почтовых вложений с целью защиты компьютера от заражения червями (черви - саморазмножающиеся, самораспространяющиеся вирусы).

- Outpost Firewall следит за сетевой активностью, и в случае обнаружения начала атаки на компьютер выдает предупреждающее сообщение, блокируя трафик.

- файрвол кэширует (сохраняет в своей базе) имена и IP-адреса посещенных сайтов, что позволяет при повторном их посещении избежать обращения к DNS-серверу провайдера. Это несколько ускоряет открытие посещенных ранее страниц.

- Модульная структура программы позволяет добавлять новые модули, которые увеличивают возможности файрвола.

- Outpost ведет журнал событий, куда сохраняются все события, происходившие во время работы.

Дистрибутив программы можно скачать с сайта Agnitum. Его размер чуть больше 8–ми мегабайт. Скачав дистрибутив, запустите исполняемый файл. В первом окне будет предложено выбрать язык установки.

После выбора языка, первого окна с приветствием, принятия лицензионного соглашения, прочтения краткой информации о продукте, выборе папки, куда программа будет установлена, создания ярлыков, и копирования файлов программа установки предложит создать правила в автоматическом режиме.

Если Вы не имеете подготовки, то лучше согласиться с предложением Outpost и позволить ему автоматически сконфигурировать программу.

Чтобы просмотреть правила, которые создал файрвол, нажмите кнопку Подробнее....

Если по каким-то причинам Вы не хотите создавать правило для определенного приложения, которое Outpost добавил в этот список, то снимите галку в левом столбце напротив имени приложения. Нажмите OK, поставьте галку Применить созданные правила и нажмите Далее.

Outpost найдет сетевые интерфейсы, которые установлены на компьютере и создаст для них правила. Проконтролировать список интерфейсов можно при помощи кнопки Подробнее.

В этом окне можно скорректировать настройки, запретив Outpost–у следить за определенным сетевым интерфейсом. Это бывает нужно сделать, когда, например, на компьютере установлено две сетевые карты, одна из которых «смотрит» в локальную сеть, защищаться от которой не надо, а вторая – в интернет, защиту от которого должен обеспечивать Outpost. Обратите внимание на столбец NetBIOS. NetBIOS – это протокол, который используется в сетях для обеспечения доступа к файлам и принтерам компьютера. Обязательно отключите его на том сетевом интерфейсе, который «смотрит» в интернет, убрав галку в соответствующем столбце.

Нажмите OK, поставьте галку Применить созданные правила и нажмите Далее. Программа уведомит о том, что файрвол установлен и предложит перезагрузить компьютер.

После перезагрузки в трее (около часов) появится значок Outpost.

Незарегистрированная версия Outpost проработает 30 дней без всяких ограничений. По истечении этого срока программу нужно будет либо удалить с компьютера, либо приобрести.

Незарегистрированная версия Outpost проработает 30 дней без всяких ограничений. По истечении этого срока программу нужно будет либо удалить с компьютера, либо приобрести. После установки и ввода регистрационного ключа (либо продолжения триального использования программы) в трее значок Outpost примет следующий вид.

В данном правиле Outpost зафиксировал попытку Internet Explorer–а подключиться к прокси-серверу для загрузки страницы. Нажатие кнопки Разрешить однократно приведет к тому, что Outpost разрешит Internet Explorer–у подключиться к прокси–серверу и загрузить страницу. Но если Internet Explorer закрыть, а потом открыть и запросить другую страницу, то Outpost вновь спросит Вас, можно ли Internet Explorer–у выйти в интернет. Нажатие же кнопки Блокировать однократно приведет к тому, что файрвол блокирует доступ IE в интернет. Чтобы файрвол не выдавал запрос при каждом обращении приложения к ресурсам, можно создать правило, на основании которого файрвол будет принимать решение, разрешать или нет приложению доступ к запрошенному ресурсу. Правило можно создать в этом же окне, для этого предназначен переключатель, который может принимать три значения:

- Разрешить этому приложению выполнять любые действия – создать правило, которое разрешит приложению обращаться к любым ресурсам без запросов файрвола к пользователю.

- Запретить этому приложению выполнять какие-либо действия – создаст правило, которое запретит любое общение приложения с сетью.

- Создать правило на основе стандартного – создает правило на основе шаблона, в котором перечислены те порты, к которым приложение может обращаться.

файрвол способен работать в следующих режимах, которые могут быть изменены при помощи меню, вызываемого щелчком правой кнопкой мыши на значке программы в трее и выборе в открывшемся меню подменю Политики:

ЗначокНазваниеОписание

В левом окне древовидная структура позволяет быстро перемещаться между различными разделами программы, которые отображаются в правом большом окне.

Окно Сетевая активность содержит информацию о текущих соединениях приложений с сетью. В столбцах таблицы, расположенной в правом окне, можно получить подробную информацию о том, какое приложение получило доступ в сеть, на основании какого правила был предоставлен доступ, удаленный адрес и порт, объем отправленной и принятой информации.

Окно Открытые порты содержит информацию о том, какими процессами на компьютере открыты определенные порты.

Окна Разрешенные и Заблокированные содержат общую статистику по соединениям.

Модули Outpost

Настройка кэширования DNS–запросов

Кэширование запросов (т.е. сохранение ответов в базе Outpost) к DNS позволяет сократить время открытия страниц, которые были посещены ранее за счет того, что компьютеру не нужно будет перед открытием обращаться к DNS серверу для определения IP адреса открываемой страницы. Outpost хранит в своей базе соответствия именам ранее посещенных ресурсов их IP–адресов определенное количество времени. Общую статистику о кэше DNS можно получить в главном окне программы, в разделе DNS, пример которого показан выше. Более подробную информацию о хранимых в кэше записях можно получить в журнале, открыть который можно при помощи кнопки Показать Журнал. Настроить модуль можно щелкнув правой кнопкой мыши по названию модуля в левом окне программы и выбрав Параметры. Пример окна настройки модуля показан ниже.

Настройка Детектора атак

Общая информация о защите компьютера от атак, сканирования и других типов запрещенных соединений содержится в окне Детектор атак, показанном на рисунке ниже.

Подробности можно узнать в журнале, нажав кнопку Показать Журнал, а в этом окне находится лишь сводная информация и последнее зафиксированное событие. Настройки модуля можно изменить в окне, которое вызывается при помощи щелчка правой кнопки мыши на названии модуля в дереве и выбора пункта меню Параметры. Пример этого окна показан ниже.

В окне настроек при помощи ползунка можно выбрать один из трех уровней тревоги:

В окне настроек при помощи ползунка можно выбрать один из трех уровней тревоги:

- Максимальный – файрвол будет предупреждать о попытке подключения даже на один порт.

- Обычный – предупреждение будет выдано только при сканировании с одного адреса нескольких портов или определенных портов, которые представляют определенный интерес. Наиболее оптимальный режим настройки.

- Безразличный – как понятно из названия, файрвол будет сигнализировать лишь о реальной атаке на компьютер, а не о попытке исполнить такую атаку или просканировать порты.

Флажки Блокировать атакующего и Блокировать подсеть атакующего позволяют файрволу автоматически при обнаружении атаки включить блокировку того IP–адреса с которого была предпринята атака или заблокировать всю подсеть. После такой блокировки, пакеты, приходящие от заблокированного хоста или из его подсети будут игнорироваться.

Флажки Блокировать атакующего и Блокировать подсеть атакующего позволяют файрволу автоматически при обнаружении атаки включить блокировку того IP–адреса с которого была предпринята атака или заблокировать всю подсеть. После такой блокировки, пакеты, приходящие от заблокированного хоста или из его подсети будут игнорироваться. Если злоумышленником предпринимается попытка выполнить DoS–атаку на определенный сервис, работающий на компьютере, то Outpost может временно скрыть порт сервиса от злоумышленника. Эта функция включается при помощи флажка Блокировать локальный порт, если обнаружена DoS–атака.

Настройка блокиратора интерактивных элементов

Веб-мастер может внедрить в код страницы специальные элементы, при помощи которых он получит конфиденциальные данные о пользователе. При посещении таких страниц компьютер может быть заражен вирусом или может быть установлен накрутчик, который будет открывать определенную веб–мастером страницу через промежутки времени, подменять в браузере стартовую страницу, изменять префикс http:// браузера на адрес скрипта, расположенного на раскручиваемом ресурсе, за счет чего, все посещаемые пользователем страницы будут открываться через этот скрипт, увеличивая таким образом количество посещений раскручиваемого ресурса и т.д. Помимо этого, многие недобросовестные веб–мастера используют так называемые «всплывающие» окна, т.е. либо при входе посетителя на сайт, либо при выходе с сайта, открывается несколько окон, в которых загружается рекламируемый сайт. Все это снижает скорость загрузки посещаемой страницы, отбирает трафик и может нанести реальный вред данным пользователя, хранящимся на компьютере. Такие элементы могут быть заблокированы при помощи модуля «Интерактивные элементы», внешний вид которого показан ниже.

Настройки этого модуля можно сделать в окне, которое открывается при помощи щелчка правой кнопки мыши на названии модуля, пример которого показан ниже.

На трех вкладках размещены настройки блокировки всех элементов, которые могут находиться на посещаемых веб–страницах или в почте. Большинство настроек имеют три настройки: Разрешено, Запрос и Запрещено. При настройке нужно учитывать тот факт, что на многих страницах скрипты или флэш могут использоваться для создания меню и если их полностью отключить, то навигация по сайту будет невозможна. Поэтому, оптимальным станет использование настройки Запрос. В этом случае, когда Outpost обнаружит на открываемой странице или в письме один из перечисленных в настройках элементов, будет выдан запрос о том, можно ли браузеру выполнить этот скрипт.

Для некоторых сайтов, которые посещаются постоянно, бывает необходимо разрешить поддержку многих элементов, без которых они не корректно отображаются, но, в то же время, на других сайтах эти элементы могут быть использованы для заражения компьютера. Для особой настройки некоторых сайтов в модуле «Интерактивные элементы» служит вкладка «Исключения». С ее помощью можно сформировать список сайтов и настроить для каждого из них блокировку определенных элементов. Этот список имеет более высокий приоритет, чем общие настройки блокировки для всех сайтов.

Настройка подавления рекламы

Outpost обладает достаточно развитыми средствами для подавления рекламы на посещаемых веб–страницах. Outpost умеет отсекать рекламу по размеру и по содержимому ссылки, что экономит трафик и увеличивает скорость загрузки страниц.

Приятная особенность Outpost–а в том, что он добавляет на панель инструментов браузера кнопку, которая вызывает мусорную корзину для рекламы на экран.

Приятная особенность Outpost–а в том, что он добавляет на панель инструментов браузера кнопку, которая вызывает мусорную корзину для рекламы на экран.Окно настроек этого модуля показано ниже.

На вкладке Строки HTML создан список, в котором перечислены те фрагменты кода страниц, который загружает баннеры и графику. На вкладке Размеры изображений перечислены наиболее часто используемые размеры баннеров. Вкладка Общие позволяет выбрать то, чем будут заменяться вырезанные со страниц рекламные баннеры и графика. Это может быть либо прозрачный графический файл, либо текст. При использовании прозрачного графического файла со страницы может быть вырезана большая часть графики, но структура страницы от этого не пострадает.

На этой же странице можно создать список сайтов, с которых не будет вырезаться графика и реклама.

Настройка ограничений по содержимому страниц

Если за компьютером работают дети, то с помощью Outpost их можно оградить от посещения сайтов, содержащих порнографию, сцены насилия или другие нежелательные материалы. Для этого предназначен модуль «Содержимое».

В настройках этого модуля можно задать список слов, которые могут встречаться на странице или в адресе страницы и которые будут служить Outpost–у сигналом того, что страницу отображать запрещено. Вместо заблокированной страницы может быть веден произвольный текст, который можно ввести в соответствующее поле в настройках модуля. При использовании данного модуля доступ к настройкам программы нужно защитить паролем, о чем будет сказано в главе об общих настройках.

Настройка фильтрации почтовых вложений

Outpost способен перехватывать почтовые сообщения и если в них будут обнаружены вложения определенных типов, то у них могут быть изменены расширения. Это позволит избежать автоматического выполнения почтовым клиентом кода, что может являться причиной заражения компьютера вирусами. Эту функциональность обеспечивает модуль «Фильтрация почтовых вложений».

В настройках этого модуля можно задать список типов файлов, которые подлежат переименованию, а так же включить вывод информационного сообщения о получении файлов определенного типа. Файл, тип которого указан в настройках этого модуля, при получении его почтовым клиентом, получит второе расширение «.safe».

В настройках этого модуля можно задать список типов файлов, которые подлежат переименованию, а так же включить вывод информационного сообщения о получении файлов определенного типа. Файл, тип которого указан в настройках этого модуля, при получении его почтовым клиентом, получит второе расширение «.safe». Дополнительные настройки программы

В программе есть несколько дополнительных настроек, доступ к которым можно получить из меню главного окна программы.

Автоматическое обновление

При помощи автоматического обновления Вы можете обновлять программу и модули с сайта разработчика. Настройки автообновления можно проверить в окне «Обновление продуктов Agnitum», доступ к которому можно получить, воспользовавшись пунктом меню Сервис – Обновление главного окна программы, пример которого показан выше. Этот же мастер можно запустить при помощи Пуск – Программы – Agnitum – Проверить обновление.

Кнопка Установки позволяет задать настройки прокси–сервера, которые будет использовать программа автоматического обновления. В настройках обновления есть возможность выбора из двух типов обновлений. Автоматическое – программа обновления скачает и установит все доступные обновления в полностью автоматическом режиме. Выборочное позволит получить список доступных обновлений и установить их все или только некоторые.

Кнопка Установки позволяет задать настройки прокси–сервера, которые будет использовать программа автоматического обновления. В настройках обновления есть возможность выбора из двух типов обновлений. Автоматическое – программа обновления скачает и установит все доступные обновления в полностью автоматическом режиме. Выборочное позволит получить список доступных обновлений и установить их все или только некоторые.Общие настройки программы

Доступ к общим настройкам программы можно получить при помощи пункта меню Параметры – Общие из главного меню программы. Пример этого окна показан ниже.

Фоновый режим загрузки Outpost позволяет контролировать систему, но скрывает из трея значок программы и отключает вывод на экран любых сообщений программы. Этот тип запуска будет полезен при работе за компьютером неподготовленного пользователя или ребенка. Если при помощи Outpost был ограничен доступ к некоторым сайтам, на которых могут находиться материалы, просмотр которых нежелателен ребенком, то настройки программы лучше защитить паролем. Сделать это можно на этой же вкладке окна «Параметры».

Вкладка «Приложения» заслуживает особого внимания, т.к. с ее помощью можно управлять правилами поведения файрвола при попытке доступа в сеть определенных приложений. Ее пример показан ниже.

На этой вкладке перечислены все приложения, которые обнаружены на компьютере Outpost–ом при установке. Сразу после инсталляции эти приложения находятся в группе «Пользовательский уровень«. Для них создано одно или несколько правил, указывающих, каким образом приложение может обмениваться данными с сетью. Правило можно просмотреть или изменить при помощи двойного клика по имени его исполняемого файла.

На рисунке выше часть приложений перемещена в группу «Запрещенные приложения». Приложения из этой группы никогда не получат доступа в сеть, вся их сетевая активность будет пресечена файрволом.

Некоторым приложениям можно полностью открыть доступ в сеть, переместив их в группу «Доверенные приложения». Их доступ в сеть не ограничивается ничем, никакими правилами.

Перемещение приложений из групп в группу, равно как и изменение правил, созданных для приложений, выполняется при помощи кнопки Изменить. При помощи кнопки Добавить можно внести в список новое приложение и затем создать для него правило общения с сетью.

В этот же список попадают те приложения, для которых были созданы правила при их первом обращении в сеть, о чем сообщал файрвол уведомлением, показанным ниже.

В процессе работы программы все события фиксируются в журнале, пример которого показан ниже.

В настройках журнала можно указать его максимальный размер, при превышении которого журнал будет автоматически очищаться.

Тестирование программы

Конфигурация тестового компьютера, программное обеспечение, используемое при тестировании

- Celeron Tualatin 1000A на шине 133, т.е. частота процессора 1333 мегагерца.

- Материнская плата Asus TUSL–2C, BIOS ревизии 1011.

- 512 мегабайт оперативной памяти, работающей на частоте 133 мегагерца.

- Винчестер Seagate Barracuda 4 80 гигабайт в режиме UDMA5.

- Windows XP Pro Eng без сервис–пака.

- 10 мегабитная сеть из двух компьютеров.

- Outpost Firewall 2.1.303.4009 (314).

- Internet Explorer 6.0

- Утилита NetCPS для замера скорости работы сети.

- Сканер уязвимостей Retina 4.9.206.

- Утилита для сетевого флуда по ICMP, IGMP, TCP.

Использование программой памяти

На протяжении всего тестирования периодически снимались и заносились в таблицу данные об объеме занятой программой памяти.

Момент снятия показанийОбъем занятой памяти

Физическая память (килобайт)

Виртуальная память (килобайт)

Первая перезагрузка после установки

13 824

9 052

После полного сканирования при помощи Retina

6 740

10 788

После 6–ти загрузок тестовой страницы (без фильтрации по содержимому)

4 832

10 884

После 4–х загрузок тестовой страницы (с фильтрацией по содержимому)

5 372

11 712

ICMP–флуд в течение 15 минут

4 232

11 120

IGMP–флуд в течение 15 минут

251 916

259 108

SYN–флуд в течение 15 минут

16 340

11 412

Таким образом, была выявлена утечка памяти при IGMP–флуде. Во время флуда загрузка процессора составляла 100%. За два часа непрерывного флуда на тестовой машине были исчерпаны все доступные системные ресурсы (1 250 Мегабайт), что сделало дальнейшую работу невозможной.

Атака на тестовую машину

В процессе тестирования файрвола был выполнен флуд по протоколам TCP, ICMP, IGMP. Флуд длился в течение 15–ти минут для каждого протокола. В процессе атаки оценивалась загрузка Outpost–ом процессора и использование памяти.

SYN–флуд вызвал загрузку процессора до значений 50–70%. Объем занятой Outpost–ом памяти увеличился незначительно и по окончании атаки вернулся к первоначальному значению.

ICMP–флуд не оказал на Outpost никакого воздействия. Загрузка процессора колебалась в районе нескольких процентов, объем памяти увеличился незначительно.

IGMP–флуд вызвал утечку памяти. Через 15 минут IGMP–флуда Outpost занимал 251 916 килобайт оперативной памяти и 259 108 килобайт виртуальной. Загрузка процессора стабильно держалась в районе 100%. Работать на компьютере было практически невозможно. Приблизительно через 2 часа непрекращающегося флуда Outpost использовал все доступные системные ресурсы, а это 1 250 Мегабайт оперативной и виртуальной памяти. После прекращения флуда работать на машине было по–прежнему невозможно до ее перезагрузки.

Вывод

В целом Outpost оставил хорошее впечатление. Защита компьютера от проникновения обеспечена на должном уровне, что подтверждают результаты сканирования. Модули работают без проблем. Автоматическое обновление программы снимает с легального пользователя необходимость отслеживать выход новых версий и обновлений программы. Объем занимаемых программой ресурсов весьма скромен. Работа файрвола практически не сказывается на скорости сети и делает работу безопасной, предохраняя компьютер от проникновения некоторых типов вирусов, вредоносных скриптов и атак. Все это при цене программы в 500 рублей делает Outpost отличным инструментом для обеспечения безопасности и приватности в сети.

Взято с: http://kinozal.tv/forum/showthread.php?t=330

Серия сообщений "о программах для ПК":

Часть 1 - Дополнения Dll и многое другое

Часть 2 - Как в Microsoft Word 2010 работать с функцией Тезаурус и как использовать словари?

...

Часть 5 - Избегаем потери информации в архиве используя программу ICE ECC

Часть 6 - Автоматическая установка программ

Часть 7 - Как настроить Outpost Firewall

Часть 8 - Как узнать, хорошо ли работает ваш антивирус

Часть 9 - Как написать объявление в программе Word с телефонами, которые напечатаны перпендикулярно тексту? | Блог "Компьютер для начинающих" от Светланы Козлов

...

Часть 42 - Как проверить любой адрес электронной почты с помощью Email Verifier.

Часть 43 - Несколько настроек, которые нужно сделать на новом ПК.

Часть 44 - Как убрать рекламу в браузере - инструкция по удалению.

| Комментировать | « Пред. запись — К дневнику — След. запись » | Страницы: [1] [Новые] |