|

|

|

|

Микроаудит за 10 тысяч долларов: новая волна атак на MS Exchange в РФПятница, 25 Ноября 2022 г. 16:15 (ссылка)

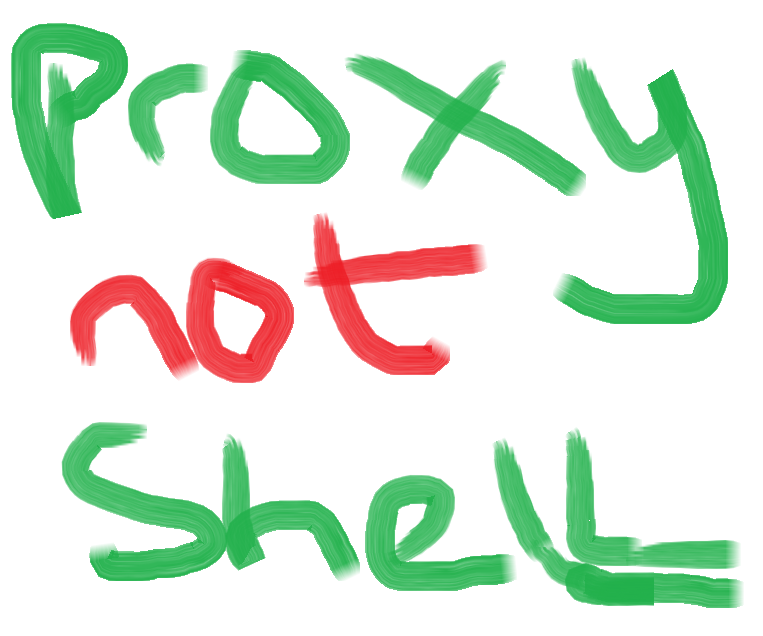

Последние несколько месяцев российские компании становятся жертвами злоумышленников, вымогающих деньги за непубликацию конфиденциальных данных под видом аудита безопасности. На деле мошенники проверяют лишь наличие одной уязвимости в Microsoft Exchange. С августа 2022 года мы фиксируем волну атак на десятки российских компаний малого и среднего бизнеса. Злоумышленники пишут жертвам с предложением заплатить деньги за «аудит безопасности», а в противном случае грозят опубликовать конфиденциальные данные. Метод проникновения во всех случаях — SSRF-уязвимость из цепочки ProxyShell. Рассказываем об общем механизме атак и рекомендуем базовые меры защиты от угрозы. Читатьhttps://habr.com/ru/post/700948/?utm_source=habrahabr&utm_medium=rss&utm_campaign=700948

Security Week 2240: новая уязвимость zero-day в Microsoft ExchangeПонедельник, 03 Октября 2022 г. 17:13 (ссылка)

На прошлой неделе стало известно о кибератаке, в которой используется новая уязвимость в почтовом сервере Microsoft Exchange. Через два дня после публикации вьетнамской компании GTSC корпорация Microsoft признала наличие проблемы. По факту в Exchange присутствует две уязвимости нулевого дня, которые пока не закрыты. Уязвимость CVE-2022-41040 относится к классу Server-Side Request Forgery и позволяет авторизованному пользователю выполнять на сервере команды PowerShell.  Вторая уязвимость, CVE-2022-41082, обеспечивает выполнение произвольного кода при наличии доступа к PowerShell. Соответственно, их комбинация позволяет получить полный контроль над почтовым сервером. В реальной атаке, проанализированной GTSC, на сервере устанавливался бэкдор для дальнейшего анализа корпоративной сети и кражи данных. Атака очень похожа на набор уязвимостей ProxyShell, обнаруженный весной 2021 года. В том случае также использовалась уязвимость типа SSRF с последующим выполнением произвольного кода. Но есть и важное отличие: атака ProxyShell полностью обходила систему авторизации. Для новой атаки сначала потребуется получить доступ к любой учетной записи в Microsoft Exchange. Читать дальше → https://habr.com/ru/post/691270/?utm_source=habrahabr&utm_medium=rss&utm_campaign=691270

|

|

|

LiveInternet.Ru |

Ссылки: на главную|почта|знакомства|одноклассники|фото|открытки|тесты|чат О проекте: помощь|контакты|разместить рекламу|версия для pda |